Infos

Le CERT-EU publie son rapport annuel sur les cybermenaces ayant visé les entités de l'Union européenne en 2025. L'organisme a identifié 174 acteurs de menaces distincts, contre 110 en 2024, avec le cyberespionnage comme motif dominant (38%). L'exploitation de vulnérabilités sur les systèmes exposés à Internet reste le vecteur d'accès initial le plus impactant. L'ingénierie sociale se diversifie au-delà du courriel vers le vishing, les attaques Adversary-in-the-Middle et le ClickFix. Les acteurs liés à la Chine et à la Russie représentent la majorité de l'activité attribuable, avec 198 produits logiciels ciblés ou exploités.

Le FBI et la CISA avertissent que des acteurs APT liés à l'Iran ciblent des automates programmables (PLC) Rockwell/Allen-Bradley exposés sur Internet dans des infrastructures critiques américaines. Les attaquants, associés au groupe CyberAv3ngers lié au CGRI, manipulent les fichiers projet et les données affichées sur les interfaces HMI/SCADA, provoquant des perturbations opérationnelles et des pertes financières. Au moins 75 équipements ont déjà été compromis. Les autorités recommandent de déconnecter les PLC d'Internet, d'activer l'authentification multifacteur et de surveiller le trafic réseau sur les ports OT.

Anthropic a annoncé un accès restreint à Mythos, un modèle d'IA avancé capable de détecter des vulnérabilités dans le code informatique. Révélé suite à une fuite de données fin mars, ce modèle sera accessible à une cinquantaine de partenaires triés (Microsoft, Apple, Cisco, Fondation Linux) dans le cadre du "Projet Glasswing". L'objectif est de leur permettre d'identifier et corriger les failles de leurs logiciels avant une commercialisation au grand public. Une avalanche de CVE en prévision ou simple coup de com 🤔?

Un chercheur en sécurité a publié le code d'exploitation d'une vulnérabilité Windows non corrigée, baptisée BlueHammer, permettant une élévation de privilèges locale vers SYSTEM. La faille combine un TOCTOU (time-of-check to time-of-use) et une confusion de chemin, donnant accès à la base SAM contenant les hashs des mots de passe locaux. Le fonctionnement de l'exploit a été confirmé. Le chercheur, sous l'alias Chaotic Eclipse, a agi par mécontentement envers le traitement de sa divulgation par le MSRC. Microsoft n'a pas encore publié de correctif.

Le rapport d'activité 2025 de Cybermalveillance.gouv.fr révèle une hausse de 20% des demandes d'assistance, dépassant 500 000 victimes. Les fuites de données ont bondi de 107%, alimentant un hameçonnage en hausse de 70%, première menace tous publics. Les fraudes au virement (+170%), au faux conseiller bancaire (+159%) et aux faux placements financiers (+277%) s'intensifient. Le rapport souligne aussi l'effacement de la frontière entre cyber et monde physique, avec des cas de cambriolages et d'enlèvements liés à des fuites de données.

Apple a ajouté une fonctionnalité de sécurité dans le Terminal de macOS Tahoe 26.4 qui retarde et avertit lorsque les utilisateurs collent des commandes potentiellement dangereuses. Ce changement vise à bloquer les attaques ClickFix d'ingénierie sociale qui incitent les utilisateurs à coller des commandes malveillantes. Les utilisateurs doivent toujours éviter d'exécuter des commandes provenant de sources non fiables, car la méthode de détection de l'avertissement reste floue.

Le post-mortem de la compromission d'Axios détaille l'attaque par ingénierie sociale ayant ciblé son mainteneur principal. Les attaquants nord-coréens (UNC1069) ont créé un faux workspace Slack imitant une entreprise légitime, puis organisé un appel Microsoft Teams affichant une fausse erreur technique. Le mainteneur a installé une prétendue mise à jour Teams, en réalité un RAT donnant accès à ses identifiants npm. Socket rapporte que cette campagne coordonnée cible les mainteneurs de paquets Node.js les plus populaires, responsables de milliards de téléchargements hebdomadaires.

« Axios was not a one-off target. It was part of a coordinated, scalable attack pattern aimed at high-trust, high-impact open source maintainers. »

La section 702 de la loi FISA, permettant aux agences de renseignement américaines (FBI, NSA, CIA) d'accéder aux communications des non-Américains via les fournisseurs technologiques (Google, Microsoft, Apple), expire le 20 avril. Alors que 130 organisations de la société civile réclament l'interdiction de l'achat de données personnelles auprès de courtiers, la Maison Blanche plaide pour une reconduction sans modification. La question de la vie privée des Européens n'est pas abordée dans les débats. Le vote décisif à la Chambre des représentants est prévu mi-avril.

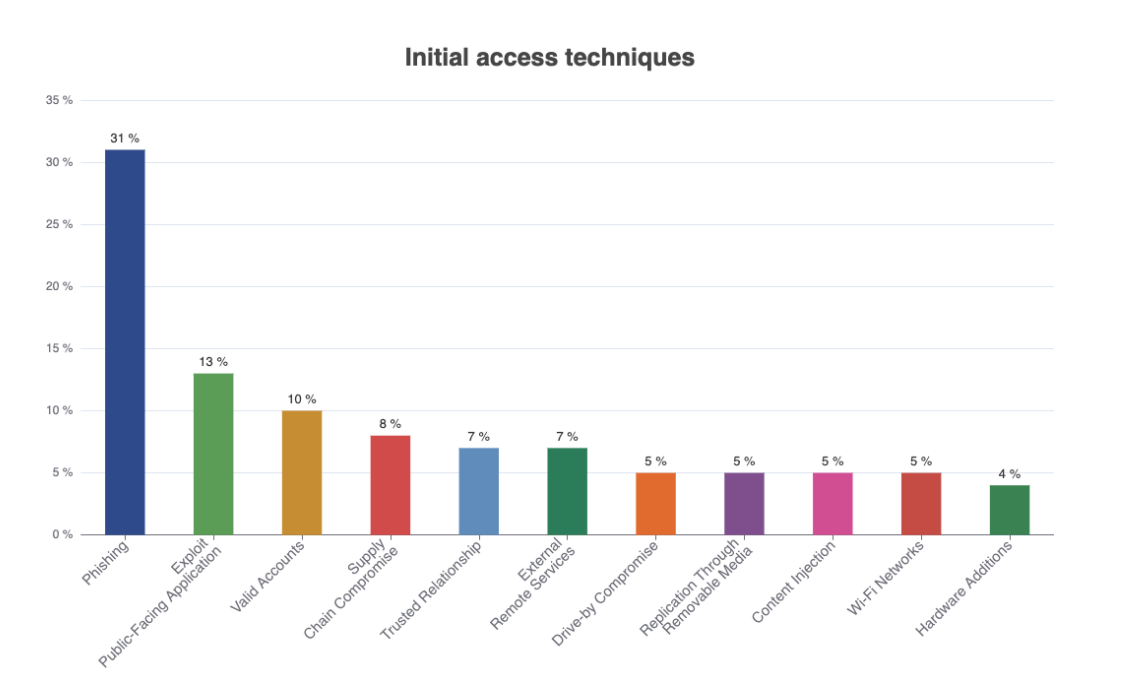

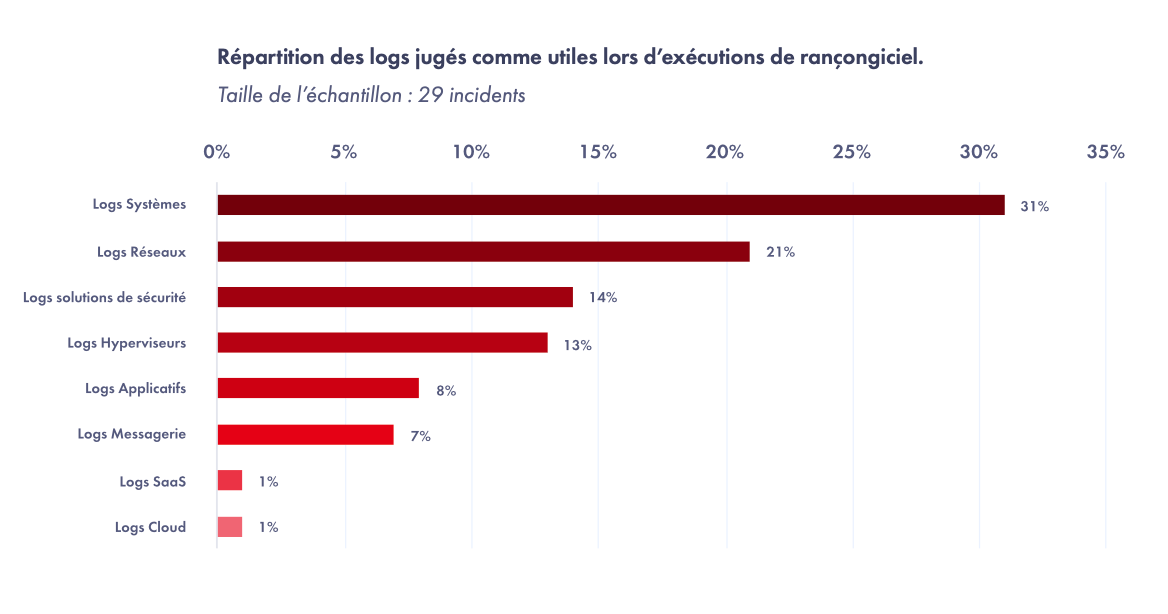

L'InterCERT France publie son rapport annuel basé sur 366 incidents traités par 66 CERT en 2025. Les attaques restent majoritairement opportunistes (83%) et à motivation lucrative. Les rançongiciels demeurent l'outil principal (30%), suivis des infostealers (21%), en forte hausse via des campagnes comme ClickFix. Les secteurs les plus touchés sont la santé, l'industrie manufacturière et l'administration publique. L'exploitation de comptes légitimes est la technique d'intrusion dominante. Les PME sont proportionnellement les plus impactées par les rançongiciels, nécessitant une reconstruction du SI dans 85% des cas. Le rapport recommande le MFA, le déploiement d'EDR et la séparation des usages personnels et professionnels.

Le président Trump propose de réduire de 707 millions de dollars le budget de la CISA pour l'exercice 2027, après avoir déjà supprimé un tiers des effectifs de l'agence (près de 1 000 personnes) durant sa première année de mandat. La proposition vise à "recentrer" la CISA sur sa mission principale en supprimant des programmes qualifiés de "censure" et des bureaux d'engagement externe. Un ancien responsable de l'agence alerte que ces coupes affaibliraient la capacité de gestion des risques cyber sur les infrastructures critiques américaines.

Le CERT-EU attribue la compromission de l'environnement AWS de la Commission européenne au groupe TeamPCP, via l'attaque supply chain de Trivy. Les attaquants ont obtenu une clé API AWS le 19 mars, puis utilisé TruffleHog pour découvrir d'autres secrets et exfiltrer des données. Le groupe ShinyHunters a publié 350 Go de données volées incluant emails, bases de données et documents confidentiels. Jusqu'à 71 clients du service d'hébergement Europa sont affectés, dont 42 entités de la Commission et au moins 29 autres organismes de l'UE.

Des acteurs malveillants exploitent la fuite accidentelle du code source de Claude Code pour distribuer le malware Vidar via de faux dépôts GitHub. Selon Zscaler, un dépôt frauduleux optimisé pour le référencement promet des fonctionnalités enterprise déverrouillées et distribue une archive contenant un exécutable Rust déployant l'infostealer Vidar et le proxy réseau GhostSocks. La fuite originale, provoquée par un source map de 59,8 Mo inclus par erreur dans le package npm, a été rapidement forkée des milliers de fois sur GitHub.

Fuites de données

Pour les fans d’Anime, le service de streaming d'anime Crunchyroll a subi un vol de données en mars 2026, impactant potentiellement 6,8 millions d'utilisateurs. Les données exposées proviendraient du système de support Zendesk de l'entreprise, incluant noms, identifiants de connexion, adresses email, adresses IP, localisation géographique générale et contenus des tickets de support. Un sous-ensemble de 1,2 million d'adresses email, issu d'un jeu de données de 2 millions d'enregistrements mis en vente, a été transmis au service Have I Been Pwned.

Vulnérabilités

15 vulnérabilités critiques cette semaine dont 2 exploitées :

CVE-2021-44228 : Elastic OpenTelemetry Java

CVE-2026-5281 : Google Chrome et Microsoft Edge

Le CERT-FR rappelle que la vulnérabilité CVE-2025-53521 affectant F5 BIG-IP Access Policy Manager est activement exploitée et qu'une recherche de compromission est recommandée.

Sur ces 7 derniers jours la CISA a ajouté 3 vulnérabilités exploitées :

CVE-2026-1340 : vulnérabilité d'injection de code dans Ivanti Endpoint Manager Mobile (EPMM)

CVE-2026-35616 : vulnérabilité de contrôle d'accès inapproprié dans Fortinet FortiClient EMS (cf. article ci-dessous)

CVE-2026-3502 : vulnérabilité de téléchargement de code sans vérification d'intégrité dans TrueConf Client

Une vulnérabilité zero-day critique (CVE-2026-35616, CVSS 9.1) affecte FortiClient EMS 7.4.5 et 7.4.6. Découverte exploitée activement avant même la publication de l'avis Fortinet, cette faille de contrôle d'accès dans l'API permet une exécution de code à distance sans authentification. Un serveur EMS compromis offre à l'attaquant la capacité de manipuler les politiques de sécurité des endpoints et de se déplacer latéralement dans le réseau. Fortinet a publié un correctif temporaire (hotfix) en attendant la version 7.4.7. Il s'agit de la deuxième RCE critique sur ce produit en quelques semaines et, en plus, celle-ci est sortie pendant le week-end de Pâques, pas sympa !

Source: app.syrn.fr

Articles

Guide pratique de 15 bonnes pratiques pour sécuriser l'utilisation de npm face aux attaques supply chain. Les recommandations couvrent la désactivation des scripts post-installation (vecteur récurrent d'attaques comme Shai-Hulud et Nx), l'installation avec un délai de sûreté via minimumReleaseAge, le durcissement de npx, la prévention des injections de lockfile et la publication avec des attestations de provenance OIDC. Le guide inclut les configurations équivalentes pour pnpm, Bun et Yarn.

Unit 42 observe une augmentation de 282% des opérations liées au vol de tokens Kubernetes sur un an, le secteur IT concentrant 78% de l'activité. Deux études de cas illustrent les schémas d'attaque : le vol de tokens de comptes de service pour pivoter vers l'infrastructure cloud d'une plateforme de cryptomonnaies (attribué au groupe nord-coréen Slow Pisces), et l'exploitation de la vulnérabilité React2Shell (CVE-2025-55182) pour exécuter du code dans les workloads Kubernetes. Dans les deux cas, les attaquants exploitent des configurations RBAC trop permissives pour atteindre les systèmes backend cloud.

Bruce Schneier explore l'impact de l'IA sur la cybersécurité dans un futur où les logiciels seront générés à la demande. Il identifie cinq inconnues clés :

l'efficacité de la découverte de vulnérabilités dans le code compilé

la capacité de l'IA à écrire du code sécurisé

la vitesse de création de correctifs fiables

l'économie des vulnérabilités restantes

la résistance des systèmes IA aux manipulations

Le logiciel éphémère favorise les défenseurs par sa diversité, mais les logiciels legacy et IoT resteront des cibles privilégiées. Schneier envisage un futur de réseaux auto-réparants coordonnés par des agents IA 🤖.

Quarkslab détaille une vulnérabilité d'élévation de privilèges locale dans Intego 3.0.0.1 pour Windows. Le module d'optimisation supprime des fichiers en doublon avec les privilèges SYSTEM sans vérifier s'il s'agit de jonctions de répertoire ou de liens symboliques. Un attaquant local peut exploiter cette condition TOCTOU pour rediriger la suppression vers C:\Config.msi via un symlink, puis injecter une DLL malveillante via le mécanisme de rollback du Windows Installer et obtenir un shell SYSTEM. Le vendeur n'a pas répondu aux tentatives de contact depuis novembre 2025.

Outils

Paragon Initiative Enterprises publie deux projets open source pour intégrer la cryptographie post-quantique dans PHP. L'extension ext-pqcrypto, développée en Rust via ext-php-rs, expose les algorithmes ML-KEM, ML-DSA et le KEM hybride X-Wing. Pour les environnements ne pouvant installer d'extension, pqcrypto_compat fournit une implémentation pure PHP de ces mêmes algorithmes. Cette initiative s'inscrit dans la timeline de migration 2029 annoncée par Google et Cloudflare. Les projets sont en phase de développement et ne sont pas encore recommandés pour la production.

Framework open source de test de sécurité API spécialisé dans la détection des vulnérabilités d'autorisation du Top 10 OWASP API. Il définit des rôles (admin, utilisateur, invité) et teste automatiquement chaque combinaison de rôles sur chaque endpoint. Supporte REST (via OpenAPI), GraphQL et gRPC avec 30 templates YAML intégrés, et inclut une intégration Claude Code pour générer automatiquement les configurations.

Outil d'audit de sécurité pour détecter l'exposition de données sensibles dans du contenu web accessible publiquement. Il analyse images, PDF et vidéos à l'aide de Google Gemini pour identifier les fuites de données personnelles (PII), financières, médicales, ou de credentials. Le traitement intelligent inclut le téléchargement direct ou via Selenium, l'extraction de frames vidéo et la conversion PDF en images. Le coût d'audit est d'environ 1,50$ pour 10 000 images analysées grâce au modèle Gemini Flash Lite.

Templates Ludus pour déployer automatiquement un environnement SCCM à trois niveaux : site d'administration central, site primaire enfant avec rôles de système de site isolés, et site secondaire. Le lab est vulnérable à toutes les techniques documentées dans Misconfiguration Manager et permet de tester les collecteurs de chemins d'attaque SCCM pour BloodHound.

Fork de l'infrastructure de relai NTLM d'ntlmrelayx, reconstruit pour permettre la navigation dans les applications web via un proxy SOCKS5.

Projet de recherche de Georgia Tech qui identifie les vulnérabilités réelles (CVE) dont le code fautif a été introduit par des outils d'IA. Le pipeline scanne les bases OSV, GitHub Advisory Database et NVD, retrace chaque commit correctif via git blame, détecte les signatures d'outils IA (co-auteurs, emails de bots) dans les métadonnées des commits, puis vérifie la causalité avec un agent LLM.

Extension pour Burp Suite qui utilise les API Gateways AWS pour changer d'adresse IP à chaque requête. L'outil permet de déployer des API Gateways dans plusieurs régions AWS, puis route le trafic Burp Suite vers l'hôte ciblé à travers ces endpoints, offrant une IP différente par requête. Utile pour contourner les protections basées sur l'IP.

Vidéos

🎬 Underscore_ - Comment rendre n'importe quel appareil intraçable ?

Conférences / Salons

🗓️ BotConf - Du mardi 14 Avril au vendredi 17 Avril 2026 à Strasbourg, France

🎤 Nicholas Carlini - Black-hat LLMs | [un]prompted 2026.

Finances / Marché

📈 TENEX.AI, plateforme américaine de détection et réponse managées (MDR), a levé 250 millions de dollars en Series B.

📈 Oasis Security, startup israélienne spécialisé dans la classification et la gouvernance des identités machines, a levé 120 millions de dollars en Series B

🤝 Rapid7 a acquis Kenzo Security pour intégrer l'IA multi-agents dans sa Command Platform.

Mistral AI a bouclé un financement par dette de 830 millions de dollars auprès d'un consortium de sept banques dont BNP Paribas, Crédit Agricole CIB et HSBC. Les fonds serviront à acquérir 13 800 puces Nvidia pour équiper un datacenter à Bruyères-le-Châtel (au sud de Paris), opérationnel au deuxième trimestre 2026.

Une cartographie de toutes les startups cybersécurité présentes au RSAC 2026 (322 entreprises) dans 18 catégories (sécurité des agents, la sécurité des développeurs, le SOC IA, le pentesting IA, etc.).

Misc

Cloudflare annonce EmDash, un CMS full-stack serverless en TypeScript basé sur Astro 6.0, se positionnant comme successeur de WordPress. Son architecture résout le problème fondamental de sécurité des plugins WordPress (96% des failles de sécurité) en exécutant chaque plugin dans un Worker isolé avec des capacités explicitement déclarées dans un manifeste. EmDash intègre nativement le protocole x402 pour monétiser le contenu à l'ère de l'IA et supporte le scale-to-zero. Le projet est open source sous licence MIT.

Vrai ou faux ? Selon une longue enquête du NY Times, Satoshi Nakamoto, le fondateur mystère du Bitcoin, serait en réalité Adam Back, un cryptographe britannique de 55 ans installé au Salvador. Nakamoto est censé posséder 1,1 million de bitcoins soit 80 milliards de dollars au cours actuel. L’intéressé a démenti sur Twitter être le fondateur du Bitcoin. En France on est obsédé par la recherche de Xavier Dupond De Ligonnès, dans la crypto c’est pareil avec Nakamoto 🤷🏻♂️.

Un Strasbourgeois de 37 ans a été interpellé par le RAID après avoir évoqué dans une conversation avec un outil d'IA son intention d'acheter une arme pour "tuer un agent du renseignement de la CIA, du Mossad ou de la DGSI". Le FBI a repéré le message et l'a transmis à la plateforme française Pharos. Aucune arme n'a été retrouvée, et l'individu, suivi pour antécédents psychiatriques, a été hospitalisé. L'affaire relance le débat sur la surveillance des conversations avec les IA et la transmission de données aux autorités.

Huit organisations européennes (IONOS, Nextcloud, XWiki, OpenProject...) ont lancé Euro-Office, une suite bureautique open source forkée d'OnlyOffice pour concurrencer Microsoft 365. OnlyOffice accuse Nextcloud et IONOS de violation de la licence AGPL v3 pour avoir supprimé les attributions de marque.

La cour d'appel de Paris a confirmé que les fournisseurs DNS tiers peuvent être légalement contraints de bloquer l'accès aux sites piratant des contenus sportifs. Les cinq appels déposés par Cisco, Cloudflare et Google contre les ordonnances obtenues par Canal+ ont été rejetés. La cour a jugé que le caractère "neutre et passif" des résolveurs DNS est sans pertinence au regard de l'article L. 333-10 du Code du sport, et que la possibilité de contournement via VPN ne rend pas les mesures inefficaces. Cisco avait suspendu son service OpenDNS en France en attendant l'appel.

Apple a intégré un LLM de 3 milliards de paramètres dans macOS Tahoe via le framework FoundationModels, mais l'a verrouillé derrière Siri. Un outil open source l'expose en CLI, serveur HTTP compatible OpenAI et chat interactif.

Parce que les VPN masquent la localisation réelle de l'utilisateur, et parce que les agences de renseignement présument que les communications d'origine inconnue sont étrangères, cela pourrait donner à la NSA l'autorité d'intercepter la communication sans mandat.

Merci de votre lecture. N'hésitez pas à transférer à un(e) ami(e) et/ou à partager sur les réseaux sociaux pour soutenir ce travail.

Bastien