Sommaire

Infos

Une attaque supply chain a frappé Axios, un client HTTP npm totalisant 100 millions de téléchargements hebdomadaires. Les versions malveillantes 1.14.1 et 0.30.4, publiées hors du workflow officiel, embarquent la dépendance plain-crypto-js déployant un RAT multi-plateforme. Google attribue la compromission d'Axios à un acteur lié à la Corée du Nord. Une petite vidéo de cinq minutes résume l’affaire. En quelques semaines, la supply chain de l'écosystème open source est durement mise à l’épreuve…

Des attaquants ont exploité des credentials volés lors de l'attaque supply chain de Trivy pour compromettre l'environnement de développement interne de Cisco. L'incident a touché des dizaines de machines, dont des postes de développeurs. Plus de 300 dépôts GitHub ont été clonés, incluant le code source de produits IA comme AI Assistants et AI Defense, ainsi que du code appartenant à des clients (banques, agences gouvernementales américaines). Des clés AWS ont été dérobées et utilisées pour des activités non autorisées. Cisco a isolé les systèmes affectés et procède à une rotation massive des credentials.

Anthropic a accidentellement publié le code source complet de Claude Code lors de la mise à jour vers la version 2.1.88 sur npm. Un fichier source map de 60 Mo a été inclus par erreur, exposant environ 1 900 fichiers et plus de 512 000 lignes de code TypeScript. L'analyse révèle des fonctionnalités non documentées comme un mode proactif transformant Claude en agent autonome et un mode "Dream" de réflexion en arrière-plan. Anthropic confirme qu'aucune donnée client n'est exposée et multiplie les requêtes DMCA pour faire supprimer les dépôts GitHub miroirs.

Depuis le déclenchement du conflit israélo-américain contre l'Iran le 28 février, les opérations cyber menées par les groupes affiliés à Téhéran se sont avérées limitées techniquement, opportunistes et principalement orientées vers la propagande. Contrairement aux craintes d'attaques sophistiquées et destructrices ayant poussé les autorités britanniques et canadiennes à publier des bulletins d'alerte, les actions iraniennes se sont concentrées sur des opérations d'influence. Le piratage de la boîte mail personnelle du directeur du FBI Kash Patel par le groupe Handala, piloté par le ministère du renseignement iranien, illustre cette stratégie de propagande.

Une campagne de phishing massive cible les développeurs directement sur GitHub via des fausses alertes de sécurité Visual Studio Code publiées dans les Discussions. Des milliers de posts quasi-identiques simulent des advisories critiques, incitant à télécharger une version "patchée" depuis des liens externes. Les notifications GitHub amplifient la portée de l'attaque en touchant directement les boîtes mail des développeurs.

Un ransomware a frappé le port de Vigo en Espagne, forçant les responsables à déconnecter une partie du réseau. Le transport de marchandises continue, mais de nombreuses tâches sont effectuées manuellement avec du papier. Une enquête est en cours et le port ne reconnectera pas les systèmes tant qu'ils ne seront pas déclarés sûrs.

Des pirates du groupe FulcrumSec revendiquent l'exfiltration de 3,9 millions d'enregistrements depuis l'infrastructure AWS de LexisNexis, incluant des données de profils liées à environ 400 000 utilisateurs. Le dataset contiendrait des comptes .gov liés à des tribunaux, agences fédérales et 118 comptes gouvernementaux dont des juges fédéraux et des procureurs du DoJ. Les attaquants ont exploité une application React non patchée pour accéder aux credentials de production. LexisNexis confirme un accès non autorisé à un nombre limité de serveurs mais conteste l'ampleur de la compromission, qualifiant les données de "legacy" et antérieures à 2020.

La CISA a publié un avis sur une vulnérabilité critique CVE-2026-4681 (score CVSS 10) dans les logiciels PTC Windchill et FlexPLM, permettant une exécution de code à distance via la désérialisation de données non fiables. La vulnérabilité critique a déclenché une réponse sans précédent en Allemagne, où la police, sur instruction de l'Office fédéral de police criminelle (BKA), s'est physiquement déplacée chez des entreprises, parfois en pleine nuit, pour les avertir.

Des pirates ont compromis la plateforme MDM du gouvernement luxembourgeois et déployé un malware sur les appareils des fonctionnaires. Plus de 4 850 téléphones et tablettes ont été infectés fin février. Tous ont depuis été mis à jour et sécurisés, selon les autorités.

Près de quatre ans après son lancement, Apple déclare n'avoir constaté aucune attaque réussie par un spyware mercenaire contre un appareil avec le mode Isolement (Lockdown Mode) activé. Amnesty International et Citizen Lab confirment n'avoir observé aucune compromission de ce type. Au moins deux attaques par Pegasus (NSO) et Predator (Intellexa) ont été activement bloquées par le mode Isolement. Certains spywares abandonnent même l'infection lorsqu'ils détectent cette protection. Le mode réduit drastiquement la surface d'attaque en désactivant des fonctionnalités couramment exploitées.

« Je pense qu'on peut affirmer que le mode Isolement est l'une des fonctionnalités de durcissement grand public les plus agressives jamais livrées. »

Fuites de données

Le groupe cybercriminel ShinyHunters a ajouté la Commission européenne à son site de fuite de données sur Tor, revendiquant le vol de plus de 350 Go de données. Le butin comprendrait des dumps de serveurs mail, bases de données, documents confidentiels et contrats. L'attaque, détectée le 24 mars, a ciblé l'infrastructure cloud hébergeant les sites Europa.eu. La Commission confirme que des données ont été extraites mais précise que ses systèmes internes n'ont pas été affectés. Il s'agit de la deuxième cyberattaque contre la Commission en 2026, après celle visant son système MDM en janvier.

Un attaquant a compromis le compte d'une entreprise utilisatrice du Système d'Information sur les Armes (SIA) du ministère de l'Intérieur français, exfiltrant des données sur les détenteurs d'armes. Les informations dérobées incluent le type, classement, marque et modèle des armes, ainsi que les nom, prénom, adresse email et adresse postale de leurs propriétaires. Un pirate revendique le vol de données sur plus de 62 000 armes (46 % de carabines, 29 % de fusils de chasse). Le ministère a déposé plainte et précise que le SIA lui-même n'a pas été compromis.

Vulnérabilités

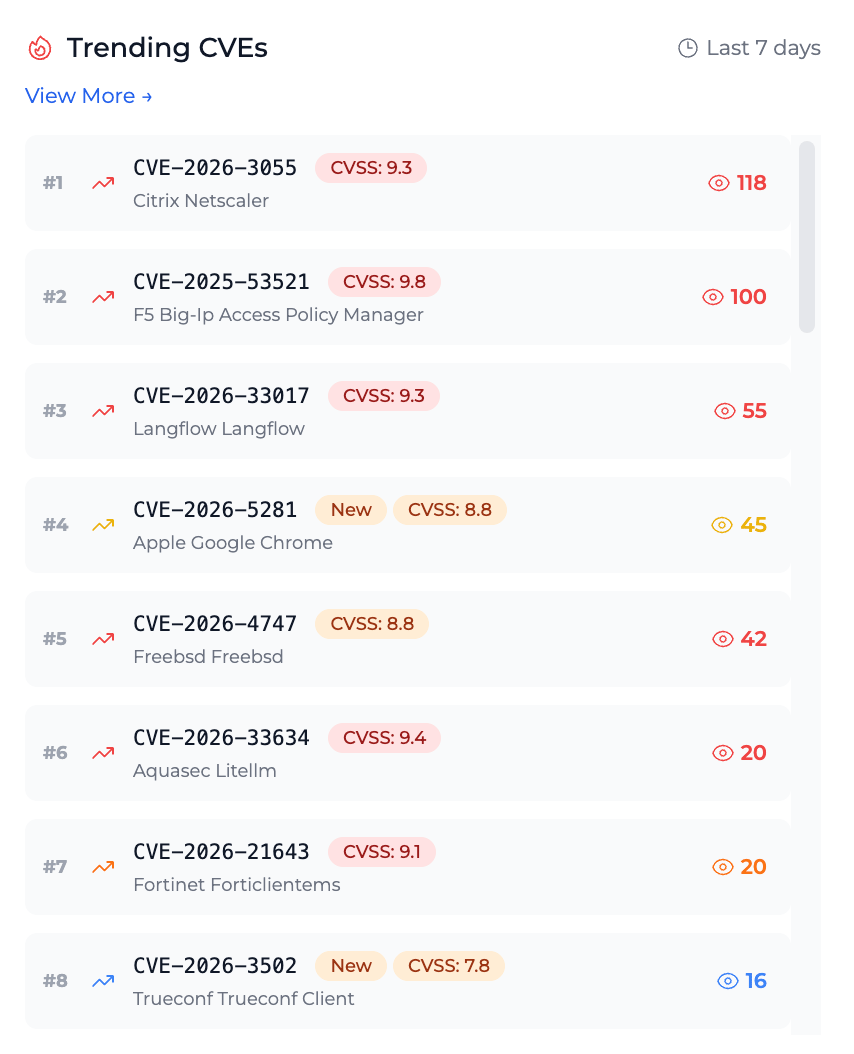

34 vulnérabilités critiques cette semaine dont une avec un code d'exploitation public :

CVE-2026-25075 : strongSwan / Microsoft strongSwan

Le bulletin rappelle également un incident de sécurité concernant la compromission de projets GitHub et de paquets PyPI (Trivy, LiteLLM, Telnyx) par le MOA cybercriminel TeamPCP, ainsi que la chaîne d'exploitation « DarkSword » affectant Apple iOS (versions 18.4 à 18.7), pour laquelle un code d'exploitation est publiquement disponible et activement exploité dans le cadre d'attaques ciblées.

Sur ces 7 derniers jours la CISA a ajouté 4 vulnérabilités exploitées :

CVE-2026-5281 : vulnérabilité de type use-after-free dans Google Dawn pouvant permettre à un attaquant distant ayant compromis le processus de rendu d'exécuter du code arbitraire via une page HTML spécialement conçue

CVE-2026-3055 : vulnérabilité de lecture hors limites dans Citrix NetScaler ADC, NetScaler Gateway et NetScaler ADC FIPS/NDcPP lorsqu'ils sont configurés en tant que fournisseur d'identité SAML (cf. article de WatchTowr)

CVE-2025-53521 : vulnérabilité non spécifiée dans F5 BIG-IP APM pouvant permettre à un attaquant d'exécuter du code à distance

CVE-2026-33634 : vulnérabilité de code malveillant intégré dans Aquasecurity Trivy pouvant permettre à un attaquant d'accéder à l'ensemble de l'environnement CI/CD, y compris les jetons, clés SSH, identifiants cloud et mots de passe de bases de données

La vulnérabilité CVE-2026-3098 dans le plugin WordPress Smart Slider 3, installé sur plus de 800 000 sites, permet à un utilisateur authentifié de niveau abonné de lire des fichiers arbitraires sur le serveur. La faille provient de l'absence de vérification des capacités dans les actions AJAX d'export du plugin, permettant l'inclusion de fichiers PHP comme wp-config.php contenant les credentials de base de données. Un correctif est disponible en version 3.5.1.34, mais selon les statistiques de téléchargement, au moins 500 000 sites restent vulnérables.

La CVE-2025-68402 dans FreshRSS illustre comment un renforcement cryptographique peut introduire un contournement d'authentification. Un commit remplaçant SHA-1 par SHA-256 pour la génération du nonce a porté sa longueur de 40 à 64 caractères. Combiné avec le hash bcrypt de 60 caractères, l'entrée totale de 124 caractères dépasse la limite de troncature de bcrypt à 72 octets, excluant toute donnée dépendante du mot de passe de la vérification. Résultat : password_verify() retourne true pour n'importe quel mot de passe 😬.

Source : app.syrn.fr

Articles

Patrick Wardle détaille le reverse engineering des protections anti-ClickFix ajoutées par Apple dans macOS 26.4. ClickFix, technique d'infection incitant les utilisateurs à coller des commandes malveillantes dans le terminal contournant Gatekeeper.

Wiz CIRT et Wiz Research publient leur analyse des activités post-compromission du groupe TeamPCP, observées dès le 19 mars, quelques heures après le déploiement initial du malware via Trivy. Les attaquants ont validé les secrets volés avec TruffleHog, effectué une reconnaissance AWS massive (IAM, EC2, Lambda, ECS, Secrets Manager), puis exploité des workflows GitHub malveillants et ECS Exec pour l'exécution de code. L'exfiltration a ciblé des dépôts GitHub clonés en masse, des buckets S3 et des secrets cloud. L'activité provenait principalement de nœuds VPN Mullvad.

L'article détaille comment TeamPCP a utilisé la stéganographie audio pour dissimuler des payloads malveillants dans des fichiers WAV structurellement valides. Dans la compromission du package Telnyx sur PyPI, le malware télécharge un fichier ringtone.wav dont les frames audio contiennent un payload encodé en base64 et chiffré par XOR. La technique contourne les inspections réseau, les EDR et les vérifications MIME.

MDSec démontre comment patcher une image firmware Dell UEFI au niveau du flash SPI pour désactiver les protections contre les attaques DMA, même lorsque le BIOS est verrouillé par mot de passe. En localisant les offsets NVRAM via IFRExtractor et en modifiant directement les variables de configuration, il est possible de désactiver la protection DMA pré-boot tout en préservant l'apparence d'une configuration sécurisée dans l'interface. Les systèmes avec BitLocker en mode TPM-only deviennent alors vulnérables aux attaques DMA via PCILeech, permettant une exécution en tant que NT AUTHORITY\SYSTEM.

La vulnérabilité "PolyShell" dans l'API REST de Magento et Adobe Commerce permet à un attaquant non authentifié d'uploader des fichiers PHP exécutables via les routes de panier invité. L'attaque utilise des fichiers polyglottes (images GIF/PNG contenant du code PHP) pour contourner la seule validation existante. Le code vulnérable existe depuis la première version de Magento 2. Sansec observe une exploitation massive depuis le 19 mars avec 79,5 % des boutiques protégées ciblées. Les attaquants déploient des backdoors accesson.php et injectent du JavaScript chargeant un skimmer externe.

Face à l'augmentation des compromissions ciblant Kubernetes, le CSIRT Synacktiv publie le premier volet d'une série dédiée au forensique de ces environnements. Cet article fondamental revient sur le fonctionnement des conteneurs : namespaces Linux, cgroups, profils seccomp et capabilities.

Outils

DefenseClaw de Cisco est une couche de gouvernance pour les agents IA basés sur OpenClaw. L'outil scanne chaque skill, serveur MCP et plugin avant exécution, bloquant automatiquement les composants à risque élevé.

JamfHound v1.1 ajoute de nouvelles arêtes au collecteur OpenGraph pour BloodHound Enterprise, modélisant les chemins d'attaque liés à l'intégration SSO dans Jamf Pro. Le collecteur identifie les comptes capables de modifier les paramètres SSO pour rediriger l'authentification vers un IDP contrôlé par l'attaquant, et crée des arêtes hybrides entre les appareils Jamf et Okta via le UDID partagé.

VICE est un outil CLI d'audit de sécurité proposant deux modes : scan distant (boîte noire) avec crawling via navigateur headless, et audit local (boîte blanche) analysant le code source. Il intègre 22 modules couvrant la détection de secrets, l'injection SQL, le XSS, le scan de ports, l'audit Supabase RLS, la sécurité DNS/email et la détection de stack technologique.

IAMTrail archive l'historique complet des versions et les diffs de 1 545 politiques IAM managées par AWS depuis 2019. Le projet permet de suivre les modifications silencieuses qu'AWS apporte régulièrement à ces politiques, avec des alertes par email quotidiennes ou hebdomadaires.

L'extension VS Code pour Frida offre un environnement de développement complet pour le reverse engineering d'applications mobiles. Elle propose un navigateur de modules et exports natifs, l'exploration des classes Objective-C et Java avec génération de hooks, etc.

Podcasts / Vidéos

🎬 Underscore_ : un pro de l'intrusion nous dévoile son arsenal (Mr Jack)

🎬 Envoyé Spécial : nous avons filmé dans le plus grand data center du monde

🎧️ NoLimitSecu : Espionnage et recherches de compromission sur les environnements mobiles

Conférences / Salons

🗓️ BotConf - Du mardi 14 Avril au vendredi 17 Avril 2026 à Strasbourg, France

Finances / Marché

Atos a transféré ses activités de calcul haute performance et de calcul quantique à l'État français, valorisées jusqu'à 404 millions d'euros. La France devient l'unique actionnaire de Bull, entité regroupant les activités stratégiques d'Atos, dont les supercalculateurs utilisés pour la dissuasion nucléaire. Bull emploie plus de 2 500 personnes, principalement en France, et est le seul fabricant européen de supercalculateurs (numéro 3 mondial).

Oracle a initié un vaste plan de réorganisation avec des notifications de licenciement adressées aux salariés en début de semaine. La banque d'investissement TD Cowen estime que ce plan pourrait supprimer jusqu'à 30 000 postes, soit environ 18 % des 162 000 employés du groupe. L'entreprise n'a pas précisé le nombre exact de postes concernés ni les raisons détaillées, se limitant à évoquer une « réorganisation plus large ». Ce plan intervient dans un contexte de boom de l'intelligence artificielle qui transforme les besoins en ressources humaines des géants technologiques.

🤝 Chimere, plateforme française d'accès distant sécurisé, a été acquise par Ekinops pour un montant non divulgué. Chimere n'avait pas communiqué de levées de fonds auparavant.

Misc

La protection anti-piratage Denuvo est désormais contournée le jour même de la sortie des jeux grâce à une technique exploitant cinq couches d'attaque, du UEFI (Ring -2) au processus du jeu (Ring 3). Un bootkit open source (EfiGuard) désactive les protections au démarrage, puis un hyperviseur (SimpleSvm sur AMD) prend le contrôle en Ring -1 pour intercepter les vérifications de Denuvo. La technique nécessite de désactiver VBS et HVCI sous Windows, exposant le système aux rootkits. Denuvo ralentit les jeux légitimes de 10 à 75 % tandis que les versions piratées fonctionnent sans pénalité 😆.

Agents-anywhere est un outil CLI qui centralise les configurations, skills et instructions de vos agents IA (Claude Code, Codex CLI, Gemini CLI, Cursor, Windsurf...) dans un dépôt Git unique.

Philip O'Toole, créateur de rqlite (base de données distribuée open source), partage son constat après avoir utilisé Claude Code et Copilot CLI pendant trois jours. Des fonctionnalités repoussées depuis des années ont été implémentées très rapidement. Mais l'auteur réalise que ces mêmes outils permettent aussi à n'importe qui de construire un concurrent depuis zéro beaucoup plus rapidement. Le fossé que représentait l'investissement accumulé dans un codebase mature s'est considérablement réduit, même si l'expertise de l'équipe reste irremplaçable.

Les députés européens ont adopté à large majorité (569 voix pour) un report de l'application du règlement IA pour les systèmes à haut risque au 2 décembre 2027 (au lieu d'août 2026). Le marquage numérique des contenus générés par IA est repoussé à novembre 2026. Les députés introduisent également l'interdiction des systèmes de nudification par IA créant des images sexuellement explicites de personnes identifiables sans consentement. Les négociations avec le Conseil sur la version définitive peuvent désormais commencer.

Le Chat Control européen échoue à nouveau. Le Parlement européen a rejeté une nouvelle fois la réglementation sur le scan des messages.

Merci de votre lecture. N'hésitez pas à transférer à un(e) ami(e) et/ou à partager sur les réseaux sociaux pour soutenir ce travail.

Bastien