Sommaire

Infos

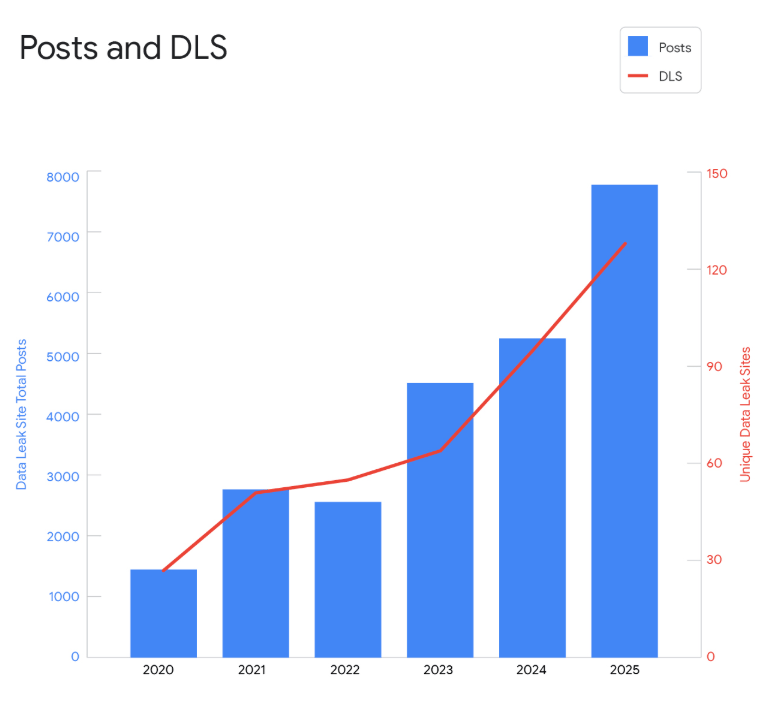

Un rapport de Google Threat Intelligence révèle que le vol de données a été confirmé ou suspecté dans 77 % des incidents ransomware traités par Mandiant en 2025, contre 57 % en 2024. Les taux de paiement ont baissé et atteignent un plancher historique. L'exploitation de vulnérabilités dans les VPN et pare-feu reste le principal vecteur d'accès initial. Les attaques ciblent davantage les infrastructures de virtualisation (43 % des intrusions, contre 29 % en 2024). Certains groupes très efficaces comme Scattered Spider et ShinyHunters se concentrent presque exclusivement sur l'extorsion par vol de données en ce moment.

« Près de la moitié des victimes de ransomware ont pu restaurer à partir de sauvegardes en 2024, contre environ 28 % en 2023 et seulement 11 % en 2022. »

Source: Google

Meta annonce la fin du chiffrement de bout en bout des messages privés Instagram à compter du 8 mai 2026. L'entreprise justifie cette décision par le faible taux d'adoption de la fonctionnalité. Le chiffrement, promis par Mark Zuckerberg en 2019, n'avait été déployé qu'en 2023 et avait été critiqué par les agences de sécurité dont le FBI, Interpol et la NCA britannique, arguant qu'il fragilisait la protection des mineurs. WhatsApp conserve son chiffrement. Des experts estiment que Meta pourrait exploiter le contenu des messages à des fins publicitaires ou d'entraînement de chatbots.

« Très peu de personnes activaient le chiffrement de bout en bout dans les messages privés, nous supprimons donc cette option d'Instagram dans les prochains mois » 🤔

L'ANSSI a mis à jour MesServicesCyber, sa plateforme dédiée à la conformité à la directive NIS 2. Le site propose désormais un outil de comparaison des exigences entre le référentiel ReCyF, la norme ISO 2700x et l'annexe au règlement d'exécution 2024/2690.

Unit 42 alerte sur une recrudescence des attaques destructrices menées par le groupe Handala Hack (alias Void Manticore), lié au ministère iranien du Renseignement (MOIS). Le groupe exploite des techniques de phishing et l'accès administrateur à Microsoft Intune pour déployer des wipers sur les réseaux de ses cibles en Israël et aux États-Unis. La Direction nationale israélienne du cyber a signalé plusieurs cas d'effacement de serveurs et postes de travail. Unit 42 recommande l'élimination des privilèges permanents, le renforcement d'Entra ID et l'implémentation d'accès Just-in-Time.

L'équipe de threat intelligence d'Outpost24 a détecté une campagne de phishing sophistiquée en sept étapes exploitant l'infrastructure de Cisco Secure. L'attaque débute par un email usurpant JP Morgan, validé par DKIM, puis redirige via secure-web.cisco.com, la plateforme d’email Nylas et un domaine légitime compromis avant d'atteindre une page de vol d'identifiants Microsoft.

Le groupe de ransomware Interlock a exploité la vulnérabilité CVE-2026-20131, CVSS 10, dans Cisco Secure Firewall Management Center comme zero-day pendant 36 jours avant la publication du correctif le 4 mars dernier. Amazon a détecté l'exploitation via son réseau de honeypots MadPot.

L'opération internationale « Synergia III », coordonnée par Interpol entre juillet 2025 et janvier 2026, a mobilisé 72 pays pour démanteler des infrastructures cybercriminelles. Les forces de l'ordre ont saisi 212 appareils et serveurs, procédé à 94 arrestations et identifié 110 suspects supplémentaires. À Macao, plus de 33 000 sites de phishing imitant des banques et casinos ont été identifiés. Cette opération fait suite à Synergia II qui avait permis 41 arrestations en 2024.

Un négociateur en ransomware travaillant pour une société de réponse à incident a été accusé par le département de la Justice d'avoir secrètement collaboré avec le groupe cybercriminel ALPHV/BlackCat tout en aidant les victimes à négocier les rançons. L'homme et deux collègues auraient mené au moins 10 attaques par ransomware et partagé des détails confidentiels de négociation avec les criminels pour augmenter les paiements en échange d'une part des recettes, avec des rançons atteignant 26 millions de dollars.

Selon les données d'Akamai, la cybercriminalité a connu une hausse de 245 % depuis le début du conflit avec l'Iran. Le secteur bancaire et fintech concentre 40 % du trafic malveillant. Le trafic de découverte par botnets a progressé de 70 %, la reconnaissance automatisée de 65 % et le scanning d'infrastructure de 52 %. Les adresses IP sources proviennent principalement de Russie (35 %), de Chine (28 %) et d'Iran (14 %). Le groupe Handala, suspecté d'être une façade du MOIS iranien, figure parmi les acteurs les plus actifs dans ce contexte géopolitique.

Une analyse d'AgentSeal portant sur 1 808 serveurs MCP (Model Context Protocol) révèle que 66 % d'entre eux présentent au moins une faille de sécurité, totalisant 8 282 findings dont 427 critiques et 1 841 de sévérité haute sur 16 840 outils analysés. Parmi les incidents documentés on trouve le premier serveur MCP malveillant, l'exfiltration de conversations WhatsApp, un RCE zero-click via événements calendrier et la compromission du registre Smithery exposant 3 243 applications.

Le mainteneur de la bibliothèque Python chardet a publié une version 7.0 sous licence MIT, remplaçant la LGPL, après avoir utilisé Claude pour effectuer une réécriture « clean room ». L'analyse JPlag montre moins de 1,3 % de similarité entre les versions. L'incident soulève des questions fondamentales sur la viabilité des licences copyleft à l'ère de l'IA. Le créateur original conteste ce changement de licence. Bruce Perens, co-auteur de la définition de l'Open Source, et la Free Software Foundation alertent sur les implications pour l'ensemble de l'écosystème logiciel libre.

« L'économie entière du développement logiciel est morte, terminée, finie, kaput ! »

Un hacker étranger a accédé aux fichiers de l'enquête Epstein conservés sur un serveur du Child Exploitation Forensic Lab du bureau new-yorkais du FBI en février 2023. L'intrusion a été rendue possible par une exposition accidentelle du serveur par un agent spécial tentant de naviguer les procédures complexes de traitement des preuves numériques. Le hacker, apparemment un cybercriminel, a exprimé son dégoût en découvrant des images d'abus sur mineurs et a menacé de dénoncer le propriétaire au FBI. Les agents ont désamorcé la situation par visioconférence en montrant leurs accréditations.

« Qui ne chercherait pas à obtenir les dossiers Epstein si vous êtes les Russes ou quelqu'un intéressé par le kompromat ? »

Microsoft a reconnu un bogue critique affectant Windows 11 après l'installation de la mise à jour de sécurité de février 2026 (KB5077181). Sur certains appareils Samsung, notamment les Galaxy Book 4, le lecteur C: devient totalement inaccessible avec l'erreur « Access denied », empêchant le lancement d'Outlook, des navigateurs et de PowerShell.

Google célèbre les 15 ans de son programme de récompense des vulnérabilités avec un record de plus de 17 millions de dollars versés à plus de 700 chercheurs en 2025, soit une augmentation de 40 % par rapport à 2024. Chrome a récompensé 3,7 millions de dollars, le Cloud VRP 3,6 millions lors de sa première année complète, et Android 2,9 millions.

Des chercheurs de Guard.io révèlent comment le raisonnement verbeux des navigateurs IA peut être exploité par des attaquants. L'escroquerie n'a plus besoin de vous tromper. Elle a seulement besoin de tromper votre IA 😁.

Vulnérabilités

14 vulnérabilités critiques cette semaine, dont 2 exploitées :

CVE-2026-3909 | CVE-2026-3910 : Google Chrome

Le CERT-FR rappelle également que de multiples vulnérabilités activement exploitées dans Apple iOS et iPadOS (CVE-2023-43010, CVE-2023-41974, CVE-2023-43000, CVE-2024-23222) font l'objet d'exploitations via un kit et nécessitent une mise à jour urgente.

Sur ces 7 derniers jours la CISA a ajouté cinq vulnérabilités exploitées :

CVE-2026-20963 : vulnérabilité de désérialisation de données non fiables dans Microsoft SharePoint

CVE-2025-66376 : vulnérabilité de type Cross-Site Scripting (XSS) dans l'interface Classic UI de Synacor Zimbra Collaboration Suite (ZCS)

CVE-2025-47813 : vulnérabilité de divulgation d'informations dans Wing FTP Server

CVE-2026-3909 : vulnérabilité d'écriture hors limites dans Google Skia

CVE-2026-3910 : vulnérabilité de restriction inappropriée des opérations dans les limites d'un tampon mémoire dans Google Chromium V8

Articles

L'équipe sécurité de Cursor a développé une flotte d'agents autonomes qui analysent plus de 3 000 pull requests internes par semaine et détectent plus de 200 vulnérabilités. L'architecture repose sur Cursor Automations et un outil MCP de sécurité déployé en Lambda serverless.

Des chercheurs d'InfoGuard ont déchiffré les règles comportementales (BIOCs) chiffrées de l'agent Cortex XDR de Palo Alto et découvert des whitelists globales codées en dur. Si la ligne de commande d'un processus contenait :\Windows\ccmcache, environ la moitié des détections comportementales étaient désactivées, permettant par exemple de dumper LSASS sans alerte 😨.

Atredis Partners a utilisé Claude Code pour automatiser la recherche de gadget chains de désérialisation Java, découvrant 17 chaînes confirmées dont 6 inédites en seulement deux jours. La plus significative exploite une copie embarquée de Xalan XSLTC dans WildFly.

MDSec documente la CVE-2026-24291, une vulnérabilité d'élévation de privilèges Windows exploitée en red team depuis janvier 2025 et corrigée en mars 2026. L'attaque exploite le mécanisme de copie des configurations d'accessibilité entre les ruches registre lors du verrouillage de session. Un attaquant avec des droits limités peut écrire dans des emplacements arbitraires du registre et obtenir une exécution en tant que SYSTEM avec une empreinte forensique minimale.

L'article détaille l'exploitation des artefacts Apple Spotlight en investigation numérique. Le moteur d'indexation Spotlight centralise les métadonnées des applications et services système sur macOS et iOS, incluant horodatages, identifiants d'applications, emails de destinataires, coordonnées GPS, numéros de téléphone et URLs. Ces index permettent de reconstituer l'activité utilisateur et de retrouver des références à des éléments supprimés de leur emplacement d'origine.

Certbot peut désormais générer des certificats TLS pour les adresses IP grâce à Let's Encrypt, avec une durée de vie limitée à 6 jours. Le paramètre --ip-address est disponible depuis Certbot 5.3 (février 2026) pour les plugins standalone et manual, étendu au mode webroot avec Certbot 5.4 (mars 2026).

Datadog a identifié une campagne active de phishing adversary-in-the-middle (AiTM) ciblant les identifiants AWS Console via des domaines typosquattés. Le kit de phishing agit comme un proxy inverse transparent, relayant les identifiants vers les endpoints AWS légitimes en temps réel. Vingt minutes après la soumission des credentials, les attaquants s'authentifiaient sur les comptes compromis depuis des nœuds VPN Mullvad.

Doyensec publie une analyse approfondie des défis de sécurité liés à l'authentification et l'autorisation dans les déploiements MCP (Model Context Protocol) en entreprise. L'article identifie des vecteurs d'attaque via les serveurs MCP malveillants (tool poisoning, exfiltration de données), les clients malveillants (injection de commandes, CVE-2025-53100) et les proxies/gateways. L'analyse du draft JAG pour l'autorisation enterprise révèle quelques faiblesses comme l’absence de révocation de tokens, l’abus de scopes sans consentement utilisateur, les problèmes de distribution des credentials clients et le risque de rejeu des ID-JAG.

AWS a introduit les namespaces account-regional pour S3 (<prefix>-<accountid>-<region>-an) afin d'éliminer le bucketsquatting, où des attaquants revendiquaient les noms de buckets supprimés

Datadog a découvert des issues et PR malveillantes dans deux de ses dépôts publics, résultat d'attaques par hackerbot-claw, un agent IA conçu pour cibler les GitHub Actions et les workflows alimentés par des LLM.

BlueVoyant révèle A0Backdoor, un nouveau malware distribué via l'usurpation d'identité sur Microsoft Teams et l'accès distant Quick Assist. L'attaque commence par un email bombing suivi d'un contact Teams se faisant passer pour le support IT.

Outils

Cet outil open source permet d'extraire les credentials Windows depuis les snapshots mémoire et disques virtuels de machines virtuelles. Compatible avec VMware, VirtualBox, QEMU/KVM et Hyper-V, il supporte l'extraction LSASS (hashes NT/LM, mots de passe WDigest, tickets Kerberos, tokens Azure AD) et l'extraction hors ligne (SAM, LSA secrets, NTDS.dit).

Ce projet référence 125 plateformes SaaS gratuites pouvant être détournées à des fins offensives, classées par catégorie (phishing, C2, stockage, email, cloud, redirecteur).

Cette collection de plus de 100 Beacon Object Files (BOFs) portés de C vers Rust couvre la reconnaissance système et réseau, l'énumération de services et d'utilisateurs, la manipulation de processus, l'extraction de credentials, les opérations ADCS et 11 techniques d'injection.

Ce serveur MCP permet aux modèles d'IA d'analyser des crash dumps Windows et d'effectuer du débuggage distant via WinDbg en langage naturel.

Cette cheatsheet met en correspondance les workflows courants d'impacket avec leurs alternatives modernes incluant NetExec, Titanis, minikerberos, msldap, Metasploit, pypykatz, certipy et bloodyAD.

Cette recherche d'Almond démontre que les relations d'approbation unidirectionnelles entre domaines Active Directory ne sont pas réellement à sens unique. Le mot de passe du compte TRUST_ACCOUNT est stocké en clair dans l'objet de domaine approuvé des deux côtés. Un nouvel outil, tdo_dump.py, basé sur impacket, permet d'extraire ce mot de passe à distance via DRSGetNCChanges et d'en dériver les clés Kerberos. Un attaquant Domain Admin sur le domaine approuvant peut ainsi s'authentifier sur le domaine approuvé pour de la reconnaissance LDAP, du Kerberoasting ou des requêtes ADCS.

Cette plateforme de monitoring remplace les tableaux de bord traditionnels par un agent IA conversationnel utilisant une boucle ReAct avec plus de 18 outils. Elle couvre la supervision système (CPU, mémoire, disque, crashes), le scan de sécurité (détection de brute-force, ports ouverts, processus suspects) et les alertes intelligentes (Slack, email, webhooks).

Ce dataset Hugging Face contient l'intégralité des publications Hacker News depuis 2006, soit plus de 47 millions d'items mis à jour toutes les cinq minutes. Utile pour les chercheurs et développeurs.

Cet outil forensique open source, développé par la police fédérale brésilienne depuis 2012, indexe 400 Go de données par heure et gère des multicases de 135 millions d'éléments.

Cet outil extrait les secrets stockés dans les environnements CI/CD en déployant des pipelines malveillants. Compatible avec Azure DevOps, GitHub et GitLab, il permet de lister et extraire les groupes de variables, fichiers sécurisés, connexions de service (AzureRM, AWS, SSH, SonarQube), secrets de dépôts et tokens OIDC.

Cette application macOS native exécute chaque session de navigation dans une VM Linux légère et éphémère via le framework de virtualisation Apple. À la fermeture, la VM est détruite avec cookies, historique et traces.

Podcasts / Vidéos

🎬 Underscore_ - Pour qui votent les IA ? Les IA bluffent, manipulent et complotent au Loup-Garou... et aux élections !

🎧️ Le code a changé : l’Europe, esclave numérique des Etats-Unis ?

Épisode 1/3 : Omnibus : la directive européenne inquiétante

Épisode 2/3 : L’Amérique, colon digital

Épisode 3/3 : Histoire d'un lanceur d'alerte

Conférences / Salons

🗓️ Forum International de la Cybersécurité (FIC) - Du 31 mars au 2 avril 2026 à Lille, France

🗓️ BotConf - Du mardi 14 Avril au vendredi 17 Avril 2026 à Strasbourg, France

Finances / Marché

📈 Kai, plateforme d'opérations de sécurité autonomes et d'orchestration basée aux États-Unis, a levé 125 millions de dollars en Series A.

🇫🇷 Qevlar AI, plateforme française de support SOC basée sur des agents IA, a levé 30 millions de dollars en Series A.

🇮🇹 Cleafy, une plateforme de vérification d'identité basée en Italie, a levé 13,9 millions de dollars en Series B.

🤝 OpenAI annonce l'acquisition de Promptfoo, startup spécialisée dans le test de sécurité des systèmes d'IA.

Misc

Les entreprises françaises accélèrent le déploiement de l'IA générative, redessinant profondément les métiers. Chez Mondial Assistance, l'agent conversationnel « Emma » traite les appels, menaçant 350 à 450 postes. KPMG exige la maîtrise de son outil « Clara » pour toute promotion. L'Oréal forme ses 15 000 collaborateurs au prompting pour éviter l'obsolescence des compétences. Decathlon classifie désormais ses métiers en « à risques », « stables » ou « émergents ». Chez Orange, le système « Speech Analytics » de surveillance des téléconseillers suscite l'opposition syndicale. Les emplois peu qualifiés et de bureau apparaissent en première ligne de cette transformation.

Mozilla annonce l'intégration d'un VPN gratuit dans Firefox 149, offrant 50 Go de données mensuelles aux utilisateurs en France, aux États-Unis, en Allemagne et au Royaume-Uni.

OVHcloud a subi une panne majeure de son offre MX Plan le 16 mars, rendant l'accès aux boîtes email et au webmail impossible pendant plus de 24 heures. L'incident, qualifié de « problème logiciel », est survenu lors de la migration en cours des boîtes Outlook Web Access vers Zimbra.

Le blogueur tech Korben témoigne d'une attaque de SEO poisoning ciblant son site depuis près d'un an. Un clone quasi-parfait de korben.info a été créé depuis la Chine, remplaçant tous les liens par des redirections frauduleuses. Plusieurs réseaux de PBN (Private Blog Networks) publient du contenu associant son nom à des casinos et du contenu pour adultes via des techniques de cloaking pour tromper Googlebot. Son fichier disavow.txt contient plus de 93 domaines.

Hugo Lassiege analyse les véritables impacts de la productivité accrue permise par l'IA sur les développeurs, startups et freelances. Il nuance les gains en citant une étude METR montrant que des développeurs expérimentés étaient 20 % plus lents avec l'IA sur du code legacy. Pour les créateurs de produits, le temps gagné va à la documentation, aux tests et à la dette technique. L'article met en garde contre le risque de burnout, la loi de Tesler (la complexité se déplace vers l'utilisateur) et l'obsolescence du modèle de facturation au temps pour les freelances.

Merci de votre lecture. N'hésitez pas à transférer à un(e) ami(e) et/ou à partager sur les réseaux sociaux pour soutenir ce travail.

Bastien