Sommaire

Infos

L'ANSSI a publié son bilan annuel de la cybermenace. Parmi les chiffres et tendances clés :

3 586 événements de sécurité traités, dont 1 366 incidents confirmés (stable vs 2024)

128 compromissions par ransomware (légère baisse). Les ransomwares les plus actifs sont Qilin (21 %), Akira (9 %) et LockBit 3.0 (5 %).

196 incidents d'exfiltration de données, en forte hausse (+50 %)

Espionnage étatique soutenu par des MOA russes (APT28, Turla, Sandworm) et chinois (Salt Typhoon, Mustang Panda)

Exploitation massive de vulnérabilités sur équipements de bordure (Ivanti, Fortinet, Cisco)

Érosion croissante des frontières entre acteurs étatiques et cybercriminels

La semaine dernière, Kaspersky réfutait l'attribution du kit d'exploit iOS Coruna aux États-Unis. Cependant, deux anciens employés du sous-traitant américain L3Harris ont confirmé à TechCrunch que Coruna avait été, au moins en partie, développé par Trenchant, la division de piratage et de surveillance de l'entreprise. Les deux avaient connaissance des outils de piratage iPhone de l'entreprise et se sont exprimés sous couvert d'anonymat. Pour rappel, le FBI a inculpé Peter Williams, ancien patron de la division Trenchant, qui aurait dérobé huit 0day et les aurait vendus à la Russie pour 1,3 million de dollars entre 2022 et août dernier 🤔.

Apple a mis en ligne ce mercredi 11 mars une mise à jour destinée aux terminaux (iPhone ou iPad) bloqués sous les versions 15 ou 16 de son environnement mobile, soit vieux de 11 ans 👏!

L'entreprise américaine d'équipements médicaux Stryker a subi une attaque informatique majeure, revendiquée par le groupe pro-iranien Handala Hack. Le réseau informatique a été en partie paralysé, des appareils professionnels effacés à distance et des pages de connexion détournées. Cette attaque, présentée comme une réplique au bombardement de l'école de Minab, constitue la première opération d'ampleur de pirates pro-iraniens publique depuis le début du conflit américano-iranien du 28 février. Handala Hack, actif depuis fin 2023, est soupçonné d'être lié aux services de renseignement iraniens.

Microsoft annonce que Teams signalera automatiquement les bots tiers dans le lobby des réunions à partir de mai 2026. Les organisateurs pourront voir clairement la présence de bots externes et devront les admettre explicitement et séparément des participants humains. Cette fonctionnalité vise à empêcher l'admission accidentelle d'applications malveillantes contrôlées par des attaquants ou de bots automatisés de prise de notes et transcription.

Le groupe ShinyHunters affirme avoir volé les données d'une centaine d'entreprises dont Snowflake, Okta, LastPass, Sony, AMD et Salesforce elle-même, via des sites Experience Cloud mal configurés. « Nous avons volé les données de près de 400 sites web et d'une centaine d'entreprises de premier plan », a déclaré un porte-parole de ShinyHunters. Les attaquants ont détourné AuraInspector, un outil open source développé par Mandiant pour détecter les mauvaises configurations Salesforce, en le modifiant pour exfiltrer les données. Les profils "guest user" avec des permissions trop larges permettent un accès non authentifié aux objets CRM.

Check Point Research a identifié une intensification du ciblage de caméras IP Hikvision et Dahua par des acteurs iraniens dans plusieurs pays du Moyen-Orient depuis le 28 février. L'activité s'étend à Israël, au Qatar, à Bahreïn, au Koweït, aux Émirats arabes unis, à Chypre et au Liban. Les attaquants exploitent cinq vulnérabilités connues via des VPN commerciaux et des VPS. Cette activité est cohérente avec l'utilisation de caméras compromises pour l'évaluation des dommages de bataille et le recalage de tir, une pratique déjà observée lors du conflit israélo-iranien de juin 2025.

« L'un des cas les plus connus s'est produit lorsque l'Iran a frappé l'Institut Weizmann avec un missile balistique après avoir pris le contrôle d'une caméra de rue face au bâtiment juste avant l'impact. »

Des hackers ont compromis les réseaux du FBI, affectant un système utilisé pour gérer les écoutes téléphoniques et les mandats de surveillance du renseignement étranger, selon CNN. Le FBI a confirmé avoir « identifié et traité des activités suspectes » sur ses réseaux. Cette intrusion s'ajoute à une série de compromissions de systèmes gouvernementaux américains.

Trend Micro a découvert le stealer BoryptGrab distribué à travers plus de 100 dépôts GitHub se faisant passer pour des outils logiciels et des cheats de jeux vidéo. Le malware collecte les données de navigateurs, les portefeuilles de cryptomonnaies, les fichiers système et les tokens Discord. Les fichiers README sont optimisés pour le référencement afin d'apparaître dans les résultats de recherche.

Anthropic a collaboré avec Mozilla pour identifier 22 vulnérabilités dans Firefox en deux semaines à l'aide de Claude Opus 4.6, dont 14 classées de haute sévérité, représentant près d'un cinquième des vulnérabilités critiques corrigées en 2025. Le modèle a analysé près de 6 000 fichiers C++ et soumis 112 rapports. La première vulnérabilité, un Use After Free dans le moteur JavaScript, a été identifiée en vingt minutes.

Le département de la Justice américain a annoncé la saisie de LeakBase, un forum cybercriminel comptant plus de 142 000 membres et 215 000 messages. La plateforme proposait la vente de bases de données volées, incluant des identifiants, des numéros de cartes bancaires et des informations personnelles. L'opération coordonnée par Europol a impliqué 14 pays avec des arrestations et perquisitions simultanées aux États-Unis, en Australie, Belgique, Pologne, Portugal, Roumanie, Espagne et au Royaume-Uni. Ce démantèlement fait suite à ceux de RaidForums en 2022 et BreachForums en 2023.

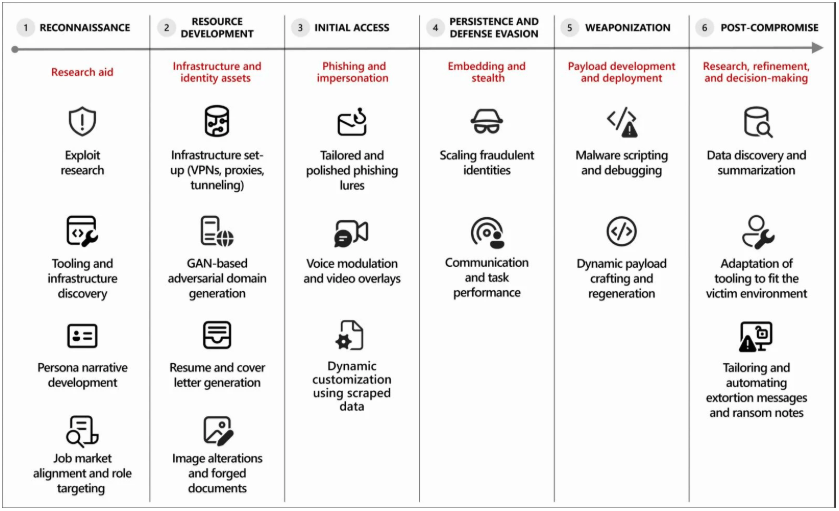

Selon Microsoft, les acteurs malveillants utilisent l'IA générative pour accélérer et industrialiser l'ensemble de la chaîne d'attaque, tel que la rédaction d'emails de phishing, la création d'identités fictives, génération et debug de malware, etc. Les groupes nord-coréens Jasper Sleet et Coral Sleet exploitent l'IA pour créer de faux profils d'employés IT infiltrant des entreprises occidentales.

Source: Microsoft

Fuites de données

Cegedim Santé a confirmé que 15,8 millions de dossiers administratifs ont été compromis, incluant dans 165 000 cas des annotations sensibles de médecins. L'attaque, survenue fin 2025, a exploité des identifiants légitimes compromis sur des comptes ne disposant pas encore de l'authentification à deux facteurs. Au moment de l'intrusion, 70 % des comptes avaient déjà configuré l'authentification multifactorielle via carte CPS. La généralisation était en cours et a été achevée début décembre 2025. L'éditeur avait l'obligation réglementaire de déployer cette mesure avant le 1er janvier 2026 dans le cadre du PGSSI-S.

Vulnérabilités

Microsoft a publié des correctifs pour 93 vulnérabilités, dont 9 dans Chromium affectant Edge et 8 classées critiques. Deux vulnérabilités avaient été divulguées préalablement mais aucune n'était exploitée activement. Pas de zero day déjà exploitée corrigée ce mois-ci.

Bulletin d'actualité du CERT-FR de la semaine 10

12 vulnérabilités critiques cette semaine, dont une exploitée et trois avec un code d'exploitation public :

CVE-2026-21385 : Google Android (exploitée)

CVE-2026-29054 : Traefik Traefik (code d'exploitation public)

CVE-2026-29059 : Nextcloud Flow (code d'exploitation public)

CVE-2026-26998 : Traefik Traefik (code d'exploitation public)

La CISA ajoute 9 vulnérabilités exploitées à son catalogue

Sur ces 7 derniers jours la CISA a ajouté 9 vulnérabilités exploitées :

CVE-2025-68613 : contrôle inapproprié des ressources de code gérées dynamiquement dans le système d'évaluation des expressions de workflow de n8n

CVE-2026-1603 : contournement d'authentification via un chemin ou canal alternatif dans Ivanti Endpoint Manager (EPM)

CVE-2025-26399 : désérialisation de données non fiables dans AjaxProxy de SolarWinds Web Help Desk

CVE-2021-22054 : falsification de requête côté serveur (SSRF) dans Omnissa Workspace ONE UEM

CVE-2023-41974 : vulnérabilité use-after-free dans Apple iOS et iPadOS permettant l'exécution de code arbitraire avec les privilèges du noyau

CVE-2021-30952 : dépassement d'entier dans Apple tvOS, macOS, Safari, iPadOS et watchOS via le traitement de contenu web malveillant

CVE-2023-43000 : vulnérabilité use-after-free dans Apple macOS, iOS, iPadOS et Safari via le traitement de contenu web malveillant

CVE-2021-22681 : protection insuffisante des identifiants dans plusieurs produits Rockwell Automation

CVE-2017-7921 : authentification inappropriée dans plusieurs produits Hikvision permettant une élévation de privilèges

Google Threat Intelligence Group a suivi 90 vulnérabilités zero-day exploitées en 2025, un chiffre supérieur aux 78 de 2024 mais inférieur au record de 100 en 2023. Les technologies entreprise atteignent un sommet historique avec 48 % des zero-days ciblés. Pour la première fois, les éditeurs de logiciels de surveillance commerciaux dépassent les groupes étatiques en exploitation de zero-days. Les acteurs liés à la Chine restent les plus actifs parmi les états, avec au moins 10 zero-days ciblant principalement les équipements réseau et les appliances de sécurité. Les groupes à motivation financière ont exploité 9 zero-days.

Quarkslab publie une analyse détaillée de l'exploitation de la CVE-2022-0995, une vulnérabilité d'écriture hors limites dans le mécanisme watch_queue du noyau Linux affectant les versions 5.17 et supérieures. Les chercheurs utilisent PageJack, technique d'exploitation présentée à la Black Hat USA 2024.

CodeAnt AI a identifié la CVE-2026-29000 (CVSS 9.3), un contournement complet d'authentification dans pac4j-jwt, bibliothèque Java largement utilisée. Un attaquant disposant uniquement de la clé publique RSA du serveur peut forger un token JWT chiffré contenant un PlainJWT non signé. Lors du déchiffrement, la méthode toSignedJWT() retourne null, ce qui fait sauter entièrement la vérification de signature. L'attaquant s'authentifie alors avec des claims arbitraires (admin, superuser).

La CVE-2026-21902 (CVSS 9.8) affecte le framework On-Box Anomaly Detection de Junos OS Evolved sur les routeurs PTX Series. Ce service Python, exécuté en root et écoutant sur le port 8160/TCP, est supposé n'être accessible que sur l'interface de routage interne mais se lie en réalité à 0.0.0.0. Un attaquant distant obtient ainsi une exécution de code en tant que root.

Articles

Alex Teixeira partage des techniques de détection d'appareils non autorisés et d'activité post-exploitation dans les logs Windows et Microsoft Defender XDR. Lors d'exercices purple team, le nom d'hôte de la machine attaquante ("kali") a fuité dans les logs d'authentification Windows. L'article propose des requêtes KQL et SPL pour croiser ces noms d'hôtes avec le CMDB de l'entreprise et détecter les appareils inconnus effectuant des communications réseau sortantes avec une IP de session distante en 127.0.0.1.

Un développeur détaille comment configurer un accès SSH dans l'initramfs Linux pour déverrouiller à distance un disque chiffré au démarrage. La solution utilise Tailscale pour la connectivité réseau et Dropbear comme serveur SSH minimal, le tout intégré dans l'environnement de pré-démarrage via mkinitcpio-systemd-extras sur Arch Linux.

Tim Cappalli alerte sur les risques liés à l'utilisation de l'extension PRF (Pseudo-Random Function) des passkeys pour le chiffrement de données, notamment les sauvegardes de messages, le chiffrement de bout en bout et les wallets crypto. Si un utilisateur supprime sa passkey de son gestionnaire de credentials sans comprendre qu'elle protège aussi ses données chiffrées, ces données deviennent irrécupérables !

Datadog Security Labs analyse l'évolution du kit de phishing 1Phish entre septembre 2025 et février 2026. D'un simple collecteur de credentials, il s'est transformé en un kit multi-étapes capable de capturer le MFA. La version 4 intègre un scoring anti-bot, l'obfuscation JavaScript, la gestion de sessions, l'internationalisation et la collecte de codes de récupération.

Elastic Security Labs publie la première partie d'une série sur les rootkits Linux, couvrant leur taxonomie et évolution. L'article retrace les générations de rootkits :

les shared objects userland (LD_PRELOAD, années 2000),

les modules kernel chargeables LKM (syscall table hooking, 2004-2016),

les rootkits eBPF (kprobes, tracepoints, depuis 2022)

les techniques émergentes basées sur io_uring (depuis 2025).

Chaque génération contourne les défenses de la précédente. L'article détaille les composants loader et payload, les méthodes d'injection, les stratégies de persistance et les techniques de hooking comme DKOM, ftrace et inline patching.

Cet article éducatif explique les bases de la création et de la détection de virus en manipulant le format Portable Executable (PE32) de Windows. L'article détaille la structure des fichiers PE (DOS Header, COFF Header, sections), puis montre comment ajouter une section malveillante à un exécutable, modifier son point d'entrée et insérer un saut vers le code original. Un détecteur heuristique est ensuite développé pour repérer la présence de sections exécutables supplémentaires.

Cet article analyse l'impact de l'IA sur le bug bounty et la cybersécurité. Les agents de code comme Claude Code permettent désormais à quiconque de construire un "hackbot" pour le pentesting automatisé, créant un marché saturé où les évaluations et benchmarks deviennent essentiels pour différencier les solutions. L'auteur prédit un doublement du nombre de bugs soumis cette année sur les plateformes de bug bounty grâce à l'accélération par l'IA. Cependant, les entreprises commenceront à déployer leurs propres agents en interne pour la revue de code et le test blackbox, réduisant à terme les opportunités pour les chercheurs externes.

SpecterOps détaille les nouvelles fonctionnalités DPAPI de Nemesis 2.2. L'outil automatise la chaîne complète de déchiffrement DPAPI tels que l’extraction des masterkeys SYSTEM via les ruches de registre ou dumps LSASS, déchiffrement des masterkeys utilisateur via mot de passe, hash NTLM, clé de backup de domaine, etc.

Outils

DRACARYS est un nouveau lab d'entraînement avancé intégré au framework GOAD d'Orange Cyberdefense. L'environnement comprend trois machines : deux Windows Server 2025 (un contrôleur de domaine et un serveur) et un Ubuntu 24.04, toutes connectées au domaine Active Directory "dracarys.lab".

Lab4PurpleSec est un environnement d'entraînement Purple Team open source combinant un Active Directory vulnérable (GOAD), une DMZ web Docker avec applications OWASP, un pare-feu pfSense avec IDS/IPS Suricata et un SIEM Wazuh. L'architecture segmentée (WAN, DMZ, LAN, AD) permet de simuler des scénarios réalistes comme le pivoting réseau, l’exploitation web, les attaques Active Directory et détection côté Blue Team.

PrivHound est un collecteur BloodHound OpenGraph qui transforme l'élévation de privilèges locale Windows en chemins d'attaque interconnectés. Contrairement aux outils classiques comme WinPEAS ou PowerUp qui listent les vulnérabilités isolément, PrivHound modélise 29 catégories de vecteurs d'élévation de privilèges en nœuds et arêtes exploitables.

Ce dépôt fournit 58 règles Semgrep couvrant 102 sous-règles pour détecter les erreurs courantes dans les applications intégrant des LLM. Les vérifications portent sur les clés API codées en dur, les injections de prompt, l'absence de contrôles de refus, les failles MCP (injection de commandes, SSRF, tool poisoning), la sécurité des hooks Claude Code et Cursor, et l'exécution non sécurisée de code généré par LLM.

Enject est un outil en Rust qui empêche les assistants IA (Claude Code, Copilot, Cursor) de lire les secrets stockés dans les fichiers .env.

PyLingual est un décompilateur de bytecode CPython supportant toutes les versions depuis Python 3.6. L'outil est disponible en service web (pylingual.io) ou en installation locale via Poetry.

Podcasts / Vidéos

🎬 ARTE - Telegram, le royaume des cybercriminels

🎧️ NoLimitSecu - Épisode consacré à Shai-Hulud et les attaques sur la supply chain JavaScript

Conférences / Salons

🗓️ Insomni'hack - Du 16 mars au 20 mars 2026 à Lausanne, Suisse

🗓️ Forum International de la Cybersécurité (FIC) - Du 31 mars au 2 avril 2026 à Lille, France

Finances / Marché

Advanced Machine Intelligence (AMI), fondée début 2026 par Yann LeCun et cinq anciens de Meta, a annoncé une levée de fonds de 1,03 milliard de dollars. Cette opération, parmi les plus importantes jamais réalisées en amorçage dans le monde, porte la valorisation de la jeune pousse à 3,5 milliards de dollars. Basée à Paris, AMI se concentre sur les "world models", une approche visant à dépasser les limites des LLM actuels en modélisant le monde physique.

Misc

Des entreprises israéliennes, dont Toka, Rayzone et Ateros, développent des outils de surveillance exploitant les technologies embarquées des véhicules connectés, un domaine baptisé CARINT (Car Intelligence). Ces outils permettent de géolocaliser un véhicule via sa carte SIM, d'intercepter les communications Bluetooth, voire de pirater les microphones et caméras du système multimédia. Grâce à la fusion de données par IA, les agences de renseignement peuvent croiser les informations des véhicules avec d'autres sources (plaques d'immatriculation, données publicitaires, communications cellulaires) pour identifier et suivre des cibles en temps réel.

Anthropic a assigné plusieurs entités du gouvernement américain devant un tribunal fédéral de Californie. Le ministère de la Défense avait ajouté l'entreprise à sa liste de sociétés présentant un "risque pour les approvisionnements" après son refus de lever les restrictions d'usage de son IA pour la surveillance de masse et l'automatisation d'armes létales. Dans son assignation, la start-up qualifie ces sanctions de "sans précédent et illégales".

Ce dépôt GitHub documente l'ensemble des fonctionnalités de Claude Code avec des bonnes pratiques pour chaque concept.

La startup néerlandaise EUfforic Europe a lancé Office EU, une suite bureautique open source basée sur Nextcloud Hub et Collabora Online, hébergée sur des serveurs Hetzner à Helsinki. Simultanément, la Document Foundation a dénoncé la Commission européenne pour avoir publié un formulaire de consultation sur le Cyber Resilience Act exclusivement au format .xlsx. Aucun format ouvert (.ods) n'est proposé, obligeant les participants à disposer d'une licence Microsoft pour répondre à une consultation publique européenne 😬.

Le tribunal judiciaire de Paris a condamné Bouygues Telecom à rembourser une arnaque bancaire par spoofing téléphonique. La victime avait reçu un appel usurpant le numéro de sa banque (BNP Paribas), perdant 8 861 euros. Le juge a estimé que l'opérateur aurait dû bloquer l'appel conformément à la loi Naegelen de 2020, qui impose l'authentification des numéros depuis juillet 2023.

Deux médias suédois révèlent que des employés de Sama, sous-traitant de Meta à Nairobi, visionnent les images captées par les lunettes connectées Ray-Ban Meta pour améliorer l'IA. Les employés décrivent avoir vu des scènes de sexe filmées avec les lunettes, des conversations sur des crimes, et des vidéos de personnes se changeant sans le savoir. Une plainte a été déposée aux États-Unis. Les données sont accessibles aux sous-traitants lorsque les utilisateurs ont autorisé l'usage de leurs données.

CleanCloud est un CLI Python qui scanne les comptes AWS et Azure en lecture seule pour détecter les ressources orphelines. Ses 20 règles de détection génèrent des rapports JSON/CSV avec estimation du coût mensuel gaspillé.

Un dossier judiciaire révèle que Proton Mail a remis aux autorités suisses des données de paiement liées au compte "[email protected]", associé au mouvement "Stop Cop City" d'Atlanta. Les autorités suisses ont ensuite transmis ces informations au FBI dans le cadre d'un traité d'entraide judiciaire. Les données ont permis d'identifier la personne derrière le compte anonyme. Cette affaire relance les questions sur les garanties de confidentialité de Proton Mail, qui précise fournir des informations aux autorités suisses et non directement au FBI.

Bluehood est un scanner Bluetooth passif en Python qui révèle les informations divulguées par les appareils à portée. Sans jamais se connecter, l'outil détecte et classifie les appareils (téléphones, véhicules, wearables, IoT), analyse les patterns de présence et identifie les appareils corrélés. Depuis son bureau, l'auteur a pu déterminer les horaires de ses voisins, identifier les véhicules de livraison récurrents et détecter les associations téléphone-montre connectée. Le projet rappelle la vulnérabilité WhisperPair (CVE-2025-36911) affectant des millions d'appareils audio Bluetooth.

Merci de votre lecture. N'hésitez pas à transférer à un(e) ami(e) et/ou à partager sur les réseaux sociaux pour soutenir ce travail.

Bastien