Sommaire

Infos

Google Threat Intelligence Group a identifié Coruna, un kit d'exploit iOS sophistiqué comprenant 23 vulnérabilités ciblant iOS 13 à 17.2.1, assemblées en cinq chaînes d'exploitation complètes. Le kit a été utilisé contre des sites ukrainiens et de faux sites chinois liés à la finance. Certains experts, dont Rocky Cole d'iVerify, attribuent Coruna aux États-Unis en raison du chevauchement avec les vulnérabilités de l'Opération Triangulation de 2023. Kaspersky conteste cette attribution, affirmant qu'aucune réutilisation de code n'a été observée et que les implémentations des CVE concernées sont désormais publiquement disponibles.

L'intégralité de l'infrastructure de YGGtorrent a été compromise dont le code source, les bases de données du tracker et du forum, les logs serveur, les configurations, les mots de passe et les échanges privés du staff. L'analyse des données révèle un chiffre d'affaires estimé entre 5 et 8,5 millions d'euros, avec des revenus mensuels ayant triplé après l'introduction du « Turbo Mode » en décembre 2025. Les paiements transitaient par 36 domaines proxy via le plugin CardsShield, déguisés en achats de t-shirts sur PayPal et Stripe. Les fonds étaient ensuite blanchis via Tornado Cash et convertis en Monero via ChangeNOW.

D’un point de vue sécurité, la partie intéressante du rapport est le hack. Voici un bref résumé :

Le hack a débuté par la découverte du serveur de pré-production de YGG via le hash de son favicon sur Shodan. Un service SphinxQL (moteur de recherche) était exposé sur Internet sans aucune authentification, permettant de lire des fichiers arbitraires sur le serveur. C'est ainsi qu'a été trouvé un fichier Windows (sysprep_unattend.xml) contenant le mot de passe administrateur en clair (fichier résidu d'installation jamais supprimé).

Avec ce mot de passe, l'accès complet au serveur Windows a été obtenu via SMB. Le navigateur Chrome de l'administrateur, déchiffré grâce aux clés DPAPI Windows, a livré des centaines de mots de passe et cookies de session. Les identifiants SFTP stockés en clair dans FileZilla ont ensuite permis de pivoter vers les autres serveurs dont le tracker principal (accès root, 6,6 millions de comptes) et le serveur de boutique (89 000 commandes avec données personnelles). Au total, 4 serveurs compromis, ~19 Go de données exfiltrées, en environ 3 jours.

Une opération internationale coordonnée par Europol a conduit à la saisie de 330 domaines liés à Tycoon2FA, une plateforme de phishing-as-a-service (PhaaS) active depuis août 2023. La plateforme utilisait un reverse proxy pour intercepter en temps réel les identifiants et cookies de session des victimes, contournant ainsi l'authentification multifacteur (MFA). Microsoft, Trend Micro, Cloudflare et plusieurs autres partenaires privés ont soutenu l'opération. L'infrastructure était vendue via Telegram à 120 dollars pour 10 jours d'accès, permettant à des attaquants peu qualifiés de mener des campagnes sophistiquées ciblant Microsoft 365 et Gmail.

Peter Williams, ancien directeur général de Trenchant (L3Harris), a été condamné à sept ans et trois mois de prison pour avoir vendu au moins huit outils de hacking dérobés à son employeur au courtier russe Operation Zero entre 2022 et 2025. Williams exfiltrait le code depuis un réseau air-gapped via un disque dur portable et recevait ses paiements en cryptomonnaie.

Le Service national des impôts sud-coréen a accidentellement divulgué la phrase de récupération d'un portefeuille Ledger dans une photo haute résolution jointe à un communiqué de presse 😮. Quatre millions de jetons Pre-retogeum (PRTG), d'une valeur d'environ 4,8 millions de dollars, ont été transférés quelques heures après la publication. Une personne s'est signalée à la police, affirmant avoir accédé aux fonds “ par curiosité” avant de les restituer le lendemain 😮💨.

Microsoft alerte sur des campagnes de phishing ciblant les organisations gouvernementales en abusant des mécanismes de redirection OAuth. Les attaquants créent des applications OAuth malveillantes avec des URI de redirection pointant vers des domaines hébergeant des malwares.

Microsoft déploie un mécanisme de détection des appareils jailbreakés (iOS) et rootés (Android) dans l'application Authenticator. La fonctionnalité, activée par défaut sans possibilité de désactivation, a débuté son déploiement fin février 2026 sur Android et débutera en avril sur iOS, avec une finalisation prévue mi-2026.

Un compte GitHub nommé hackerbot-claw, se décrivant comme un agent de recherche autonome propulsé par Claude, a ciblé systématiquement sept dépôts appartenant à Microsoft, DataDog, la CNCF et d'autres projets populaires. Le dépôt GitHub du scanner de vulnérabilités Trivy a été vidé après l’attaque. L'attaquant a exploité un workflow GitHub Actions utilisant pull_request_target pour compromettre un Personal Access Token (PAT), puis a supprimé toutes les releases, renommé le dépôt et publié des extensions VS Code malveillantes sur OpenVSX 🤕.

Un an après le début du second mandat de Donald Trump, la CISA a perdu environ 33 % de son personnel et fermé des divisions entières, dont la sécurité électorale et l'engagement avec les parties prenantes. Des experts de tous bords politiques décrivent des capacités décimées, un vide de leadership et des relations rompues avec le secteur privé et les gouvernements locaux.

L'OTAN a approuvé l'iPhone et l'iPad d'Apple pour le traitement d'informations classifiées au niveau « NATO RESTRICTED ». Les appareils figurent désormais dans le catalogue de produits homologués de l'OTAN et peuvent accéder de manière sécurisée aux applications Mail, Calendrier et Contacts sans logiciel spécifique. Le BSI allemand a testé et validé les appareils, qui selon Apple répondent aux exigences de l'OTAN.

Europol a lancé le Project Compass pour combattre The Com, un réseau mondial de jeunes cybercriminels majoritairement mineurs impliqués dans la violence, l'extorsion et l'exploitation d'enfants. L'opération, soutenue par 28 pays, a permis d'identifier 179 auteurs, d'arrêter 30 personnes et de retrouver des dizaines de victimes. Les autorités soulignent que le partage international d'informations et des efforts soutenus sont essentiels pour protéger les victimes et perturber le groupe.

Le groupe cybercriminel Scattered Lapsus$ Hunters recrute activement des femmes via Telegram, promettant entre 500 et 1 000 dollars par appel pour mener des attaques d'ingénierie sociale contre les helpdesks informatiques. Cette initiative vise à contourner les profils d'attaquants que le personnel IT est formé à identifier. Le groupe, connu pour ses techniques de vishing sophistiquées, avait déjà proposé en octobre 10 dollars en Bitcoin à quiconque acceptait de harceler des dirigeants d'entreprises ciblées.

« Vous avez la permission de harceler sans relâche ces dirigeants jusqu'à ce qu'ils se conforment à nos exigences. Quand nous vous dirons d'arrêter d'envoyer des e-mails à une entreprise ou à des dirigeants, vous devrez arrêter. Ce sera centralisé et bien organisé. »🥶

Fuites de données

Le groupe cybercriminel ShinyHunters a publié l'intégralité du dataset de l'opérateur télécom néerlandais Odido (ex-T-Mobile Netherlands), portant le total à 6,1 millions d'adresses e-mail uniques réparties sur quatre publications successives. Les données compromises incluent noms, adresses, numéros de téléphone, IBAN, numéros de passeport, permis de conduire et mots de passe en clair, extraits de plus de 15 millions d'enregistrements Salesforce. Le service Have I Been Pwned a intégré le dataset à ses archives. Les Pays-Bas font face à ce qui est décrit comme la plus importante fuite de données de leur histoire.

La Fédération Française de Gymnastique a subi une cyberattaque ciblant sa plateforme FFGym Licence, compromettant les données de 2,9 millions de licenciés et anciens adhérents. Les informations volées incluent noms, prénoms, dates de naissance, adresses postales et e-mail, numéros de téléphone et de licence. Les données d'anciens licenciés remontant à quatre ans ont également été dérobées, soulevant des interrogations sur la conformité RGPD. Les données sont déjà en vente sur BreachForums. Depuis début 2026, plus de 50 fédérations sportives françaises ont été piratées.

La fuite de données de l'éditeur de logiciels médicaux Cegedim prend une tournure dramatique. Le groupe Dumpsec a exfiltré les champs de commentaires libres rédigés par les médecins traitants dans le logiciel MonLogicielMedical, révélant des annotations sur les antécédents traumatiques, l'orientation sexuelle et les addictions des patients. Sur les 3 800 médecins utilisant la plateforme, 1 500 sont directement concernés. Le ministère de la Santé évoque jusqu'à 15 millions de Français touchés, dont 169 000 patients associés à des notes médicales. Cegedim tente de minimiser l'ampleur de l'incident tandis qu'une plainte a été déposée.

Un défaut de contrôle d'accès a permis le moissonnage de l'annuaire de l'ESPCI Paris (École supérieure de physique et de chimie industrielles). Les données compromises incluent civilité, nom, prénom, courriel professionnel et personnel, nom d'utilisateur, fonction, affectation, photo, permissions d'accès aux locaux, abonnements aux listes de diffusion et inscriptions pédagogiques pour les étudiants.

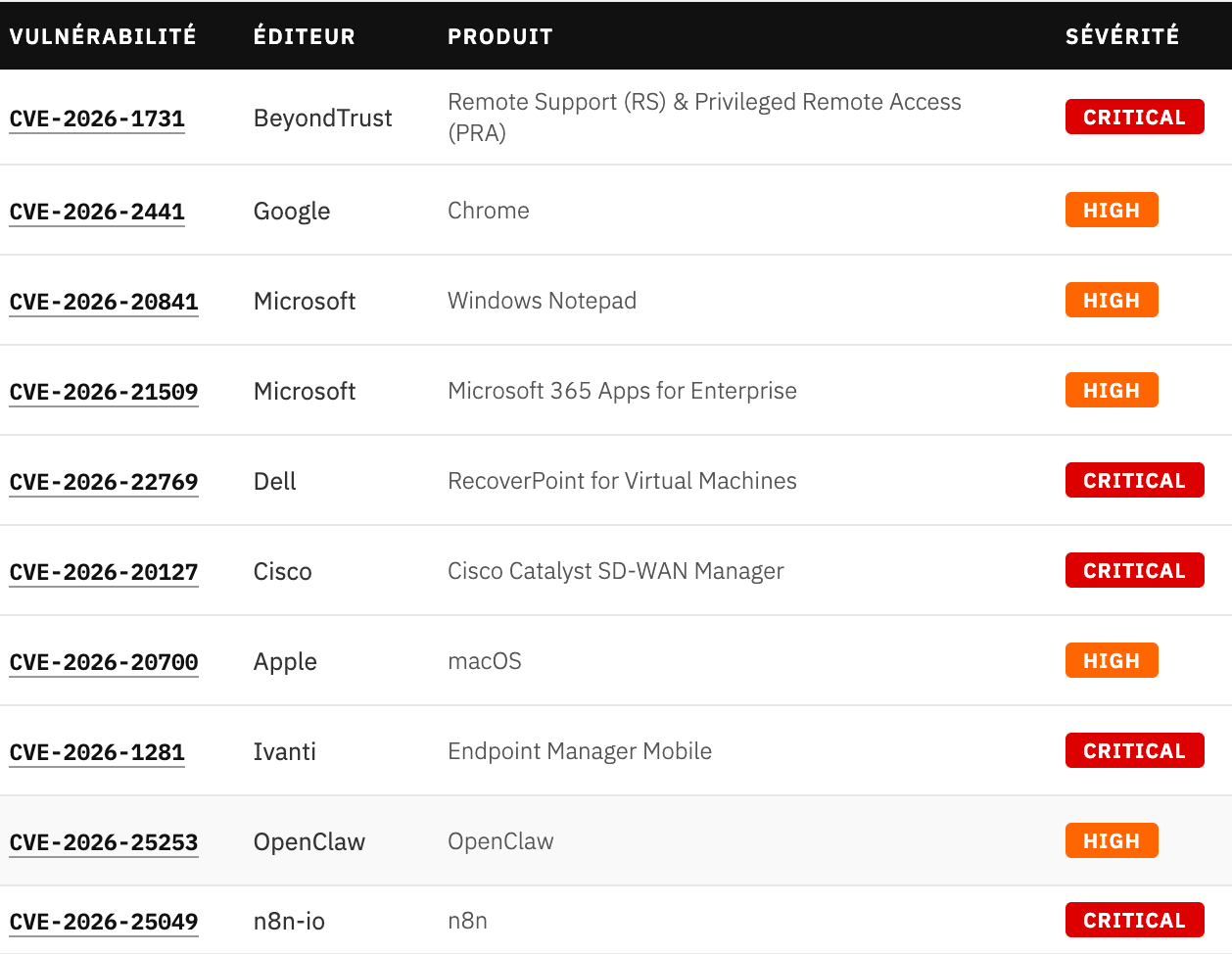

Vulnérabilités

59 vulnérabilités critiques cette semaine dont 2 exploitées :

CVE-2026-20127 : Cisco Catalyst SD-WAN

CVE-2025-54948 : Trend Micro Apex One

Ce bulletin inclut également un rappel d'alerte du CERT-FR concernant la vulnérabilité CVE-2026-20127 affectant Cisco Catalyst SD-WAN, activement exploitée, pour laquelle des actions d'investigation sont recommandées.

Sur ces 7 derniers jours la CISA a ajouté 2 vulnérabilités exploitées :

CVE-2026-21385 : corruption mémoire dans plusieurs chipsets Qualcomm lors de l'utilisation d'alignements pour l'allocation mémoire

CVE-2026-22719 : injection de commandes dans Broadcom VMware Aria Operations permettant à un attaquant non authentifié d'exécuter du code arbitraire à distance (cf. article ci-dessous)

Une vulnérabilité VMware Aria Operations activement exploitée met les environnements cloud en danger

Cette faille CVE-2026-22719 (CVSS 8.1) d'injection de commandes dans VMware Aria Operations, versions antérieures à 8.18.6, permet à un attaquant non authentifié d'exécuter du code arbitraire à distance avec des privilèges root pendant une migration assistée. Broadcom confirme avoir connaissance de rapports d'exploitation active. La compromission d'Aria Operations donne accès à l'ensemble de l'infrastructure virtuelle gérée, incluant identifiants, topologie réseau et données de supervision. Un workaround sous forme de script est disponible en attendant le correctif.

Cisco a publié des correctifs pour deux vulnérabilités CVSS 10 dans son logiciel Secure Firewall Management Center (FMC). La CVE-2026-20079 permet un contournement d'authentification donnant un accès root au système d'exploitation sous-jacent via des requêtes HTTP forgées. La CVE-2026-20131 autorise l'exécution de code Java arbitraire en tant que root via un objet Java sérialisé malveillant envoyé à l'interface web. Cette dernière affecte également Cisco Security Cloud Control. Aucune preuve d'exploitation active n'a été identifiée à ce jour.

Les chercheurs de watchTowr ont découvert trois nouvelles vulnérabilités dans SolarWinds Web Help Desk permettant une exécution de code à distance sans authentification sur une instance entièrement patchée. La chaîne d'exploitation combine deux contournements d'authentification (CVE-2025-40552 et CVE-2025-40554) avec une RCE par désérialisation Java (CVE-2025-40553).

« Tout ce qu'on voulait faire, c'était reproduire une N-day, et nous voilà avec des 0-days. » 😅

Selon Vulnerability Lookup

Articles

Le RFC 9849 normalise ECH (Encrypted Client Hello), un mécanisme chiffrant l'intégralité du message Client Hello dans TLS 1.3, incluant le SNI jusqu'ici transmis en clair. Cette fuite d'information est exploitée pour la censure, notamment par le système TSPU en Russie qui détecte les domaines dans le SNI et envoie de faux paquets TCP RST. ECH n'est efficace que si le serveur héberge plusieurs domaines, l'adresse IP seule pouvant sinon révéler le site visité.

KrebsOnSecurity a mené une investigation OSINT sur Dort, l'opérateur du botnet Kimwolf le plus important au monde. L'enquête retrace son parcours depuis ses premiers cheats Minecraft sous les pseudonymes « CPacket » et « M1ce » jusqu'à son implication dans LAPSUS$ et le SIM-swapping.

Quarkslab a découvert trois vulnérabilités dans Avira Internet Security permettant une élévation de privilèges locale vers SYSTEM. Avira Internet Security embarque plusieurs modules qui gèrent silencieusement des opérations privilégiées en arrière-plan. Chacun exécute une partie de son workflow en tant que SYSTEM. Trois d'entre eux ne vérifient même pas sur quoi ils opèrent réellement.

Synacktiv présente un guide complet d'interception et d'analyse de flux réseau couvrant Linux, Android et iOS. L'article détaille les modes proxy explicite et transparent, l'installation de certificats racine et le contournement du certificate pinning.

Quelques conseils et outils intéressants pour la génération de règles de cassage de mots de passe dans cet article.

Windows Server 2025 empêche les attaques classiques de relais NTLM cross-DC vers LDAPS. Windows Server 2025 ignore la valeur de LmCompatibilityLevel et ne génère jamais de trafic NTLMv1 côté client.

MDSec a identifié une vulnérabilité d'élévation de privilèges dans Windows 11 exploitant la tâche planifiée Microsoft Recall, même lorsque la fonctionnalité est désactivée. La tâche PolicyConfiguration s'exécute en contexte SYSTEM et peut être déclenchée par un utilisateur non privilégié via Windows Notification Facility (WNF). Microsoft a corrigé la CVE-2025-60710, mais MDSec a découvert un contournement du correctif, assigné CVE-2026-20941.

Les requêtes vers l'endpoint $batch de Microsoft Graph regroupent jusqu'à 20 appels API dans un seul objet JSON, rendant l'analyse du trafic Azure Portal particulièrement difficile dans Burp Suite. Les requêtes internes ne sont ni individuellement journalisées dans l'historique HTTP ni référencées dans la Site Map. L'auteur publie une extension Burp qui décompose automatiquement les requêtes $batch en paires requête/réponse synthétiques.

Google Threat Intelligence Group et Mandiant ont perturbé une campagne d'espionnage mondiale menée par UNC2814, un groupe suspecté d'être lié à la Chine, actif depuis 2017. Le groupe ciblait des organisations de télécommunications et gouvernementales dans 42 pays sur quatre continents.

Des chercheurs de l'Université de Californie Riverside et de KU Leuven présentent AirSnitch, une analyse de sécurité structurée de l'isolation des clients Wi-Fi qui révèle de nouvelles classes d'attaques contournant cette protection. Bien que l'isolation des clients atténue les attaques héritées comme l'ARP spoofing, considéré comme la seule méthode universelle de positionnement machine-in-the-middle dans les réseaux locaux, leur attaque introduit une alternative pratique qui restaure cette capacité.

L'outil open source TruffleHog, conçu pour détecter les fuites de credentials, est désormais utilisé offensivement dans des campagnes cloud réelles. L'article détaille plusieurs attaques récentes : Crimson Collective (vol de 570 Go chez Red Hat via AWS), TruffleNet (abus d'AWS SES sur 800+ hôtes) et Shai-Hulud (ver supply chain via NPM).

Truffle Security révèle que les clés API Google, historiquement considérées comme non sensibles et intégrées dans le code client selon les recommandations de Google, peuvent désormais authentifier l'accès à l'API Gemini. Lorsqu'un développeur active l'API Gemini sur un projet Google Cloud, toutes les clés existantes du projet héritent silencieusement de ces privilèges sans notification. Les chercheurs ont scanné le dataset Common Crawl de novembre 2025 et identifié 2 863 clés API publiques vulnérables, incluant des clés appartenant à Google.

Thomas Roccia, analyste malware chez Microsoft, décrit comment il a construit un pipeline multi-agents autonome capable de réaliser en 30 minutes ce qui lui prenait auparavant une semaine : analyse statique, reverse engineering, enrichissement CTI, extraction d'IOCs, etc. Le système s'appuie sur MCP, des agent skills et des LLMs récents. Si le “human-in-the-loop” reste utile pour ~10 % des cas, il estime que le reverse engineering traditionnel est en voie d'obsolescence.

Outils

Outil de surveillance réseau qui cartographie les connexions processus-réseau, identifie les fournisseurs cloud et détecte les activités de beaconing. Binaire agent sans argument pour le déploiement, serveur d'agrégation, recherche ASN hors ligne.

Trail of Bits publie mquire, un outil open source d'analyse forensique de mémoire Linux qui fonctionne sans symboles de débogage externes. L'outil extrait les informations de type via BTF (BPF Type Format) et les adresses de symboles via Kallsyms directement depuis le dump mémoire.

Ce projet Terraform déploie un environnement red team complet sur AWS comprenant trois frameworks C2 (Mythic, Sliver, Havoc) derrière un redirecteur Apache avec validation d'en-têtes X-Request-ID et page leurre CloudEdge.

MacNoise est un générateur modulaire de bruit télémétrique macOS pour les tests EDR et la recherche en sécurité. Il génère des événements système réels : connexions réseau, écritures de fichiers, spawns de processus, mutations de plist, probes de permissions TCC… permettant aux équipes sécurité de valider que leurs outils EDR, SIEM et firewall détectent ce qu'ils sont censés détecter.

Samsung publie CredData, un dataset de référence contenant 19,4 millions de lignes de code extraites de 11 408 fichiers dans 297 dépôts open source GitHub. Sur 73 842 lignes étiquetées manuellement, 4 583 (6 %) sont identifiées comme de véritables credentials. Le dataset couvre 30+ langages et classe les résultats. Il permet d'entraîner de nouveaux outils de détection ou de benchmarker les scanners existants.

CredSweeper est un outil de détection de credentials développé par Samsung combinant analyse par patterns, validation par machine learning et inspection approfondie de fichiers.

Vidéos

🎬 ARTE - L’IA va-t-elle tuer Internet ?

🎬 Branch Education - The Incredible Evolution of Computers (Part 1)

Conférences / Salons

🗓️ Insomni'hack - Du 16 mars au 20 mars 2026 à Lausanne, Suisse

🗓️ Forum International de la Cybersécurité (FIC) - Du 31 mars au 2 avril 2026 à Lille, France

Misc

Microsoft préparerait le lancement de Windows 12, nom de code « Hudson Valley Next », un système d'exploitation entièrement modulaire basé sur l'architecture CorePC. Windows 12 imposera un NPU (Neural Processing Unit) comme prérequis matériel, excluant des millions de machines actuelles 🙄. Windows 11 n’a apparemment pas servi de leçon.

Des chercheurs ont déployé 5 récepteurs SDR dans une ville pendant 10 semaines, captant plus de 6 millions de messages TPMS provenant de 20 000 véhicules. Les capteurs de pression des pneus (dTPMS) émettent sur 433 MHz un identifiant unique en clair, sans chiffrement ni authentification. En croisant les identifiants captés, les chercheurs ont reconstitué des trajets, identifié des horaires de travail et détecté des jours de télétravail. Les systèmes indirects (iTPMS) utilisés par Volkswagen, Audi ou Skoda n'émettent pas par radio.

World Monitor est un tableau de bord d'intelligence en temps réel, open source et gratuit, combinant agrégation de news alimentée par IA, surveillance géopolitique et suivi d'infrastructures. L'outil intègre plus de 170 flux RSS dans 15 catégories, une carte interactive avec 45+ couches de données et un moteur de globe 3D.

Merci de votre lecture. N'hésitez pas à transférer à un(e) ami(e) et/ou à partager sur les réseaux sociaux pour soutenir ce travail.

Bastien